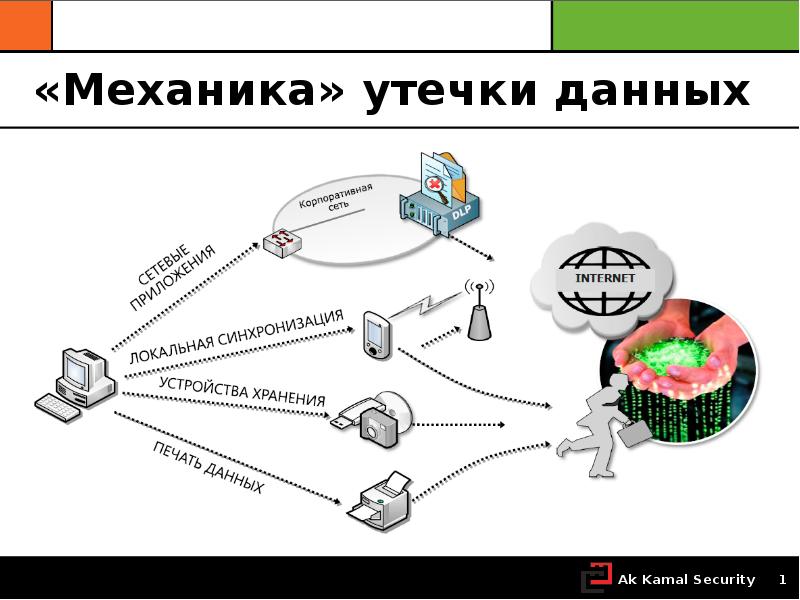

«Механика» утечки данных презентация

Содержание

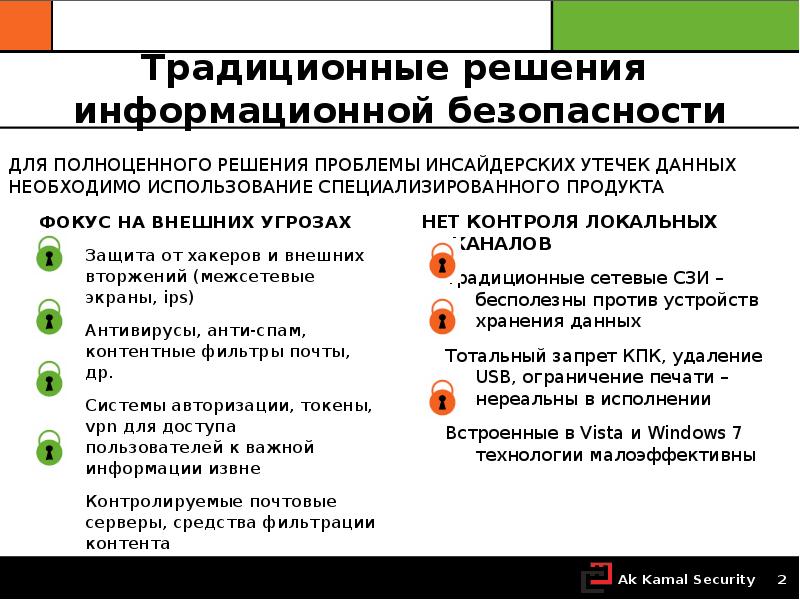

- 2. Традиционные решения информационной безопасности ФОКУС НА ВНЕШНИХ УГРОЗАХ Защита от

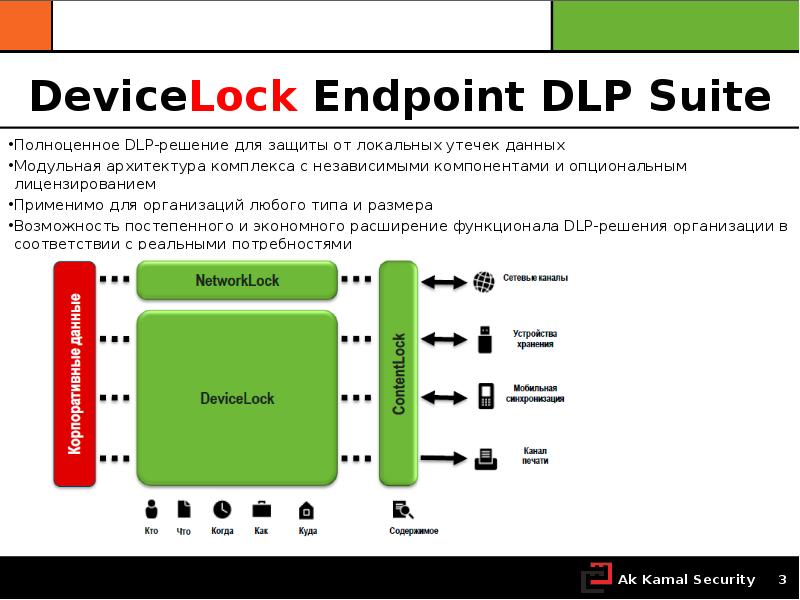

- 3. DeviceLock Endpoint DLP Suite Полноценное DLP-решение для защиты от локальных утечек

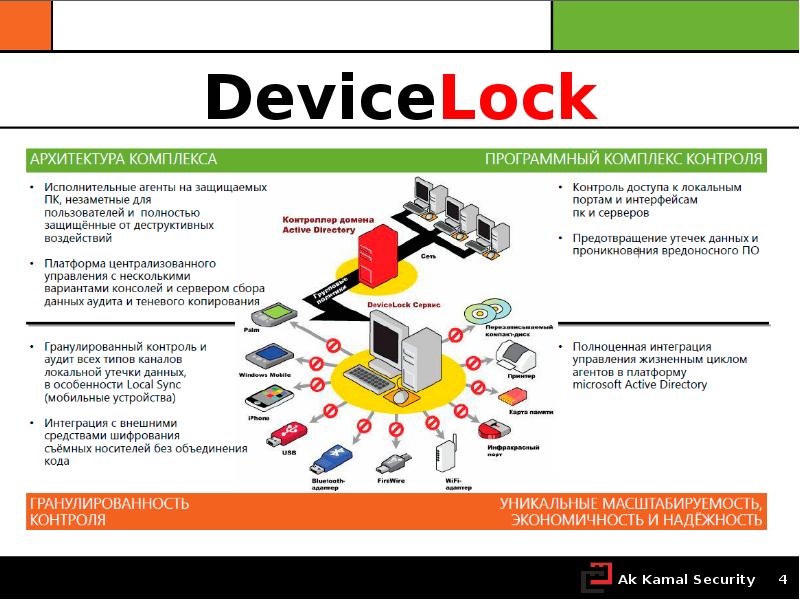

- 4. DeviceLock

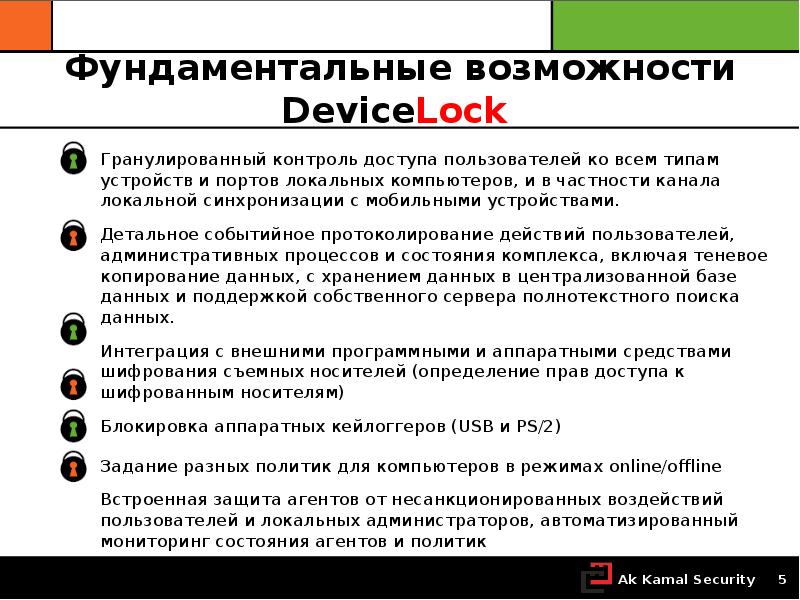

- 5. Фундаментальные возможности DeviceLock Гранулированный контроль доступа пользователей ко всем типам

- 6. Основные компонентыDeviceLock Агент DeviceLock, устанавливаемый на каждом клиентском компьютере. Запускается

- 7. Компонент NetworkLock - Контроль сетевых протоколов (1/2) Опциональный компонент, позволяющий осуществлять

- 8. Компонент NetworkLock - Контроль сетевых протоколов (2/2) КОНТРОЛЬ, АУДИТ И ТЕНЕВОЕ

- 9. Компонент ContentLock – Контентная фильтрация КОНТЕНТНЫЙ АНАЛИЗ И ФИЛЬТРАЦИЯ данных при

- 10. Сервер полнотекстового поиска DeviceLock Search Server DEVICELOCK SEARCH SERVER (ПОИСКОВЫЙ СЕРВЕР,

- 11. Скачать презентацию

Слайды и текст этой презентации

Похожие презентации