Решение задач защиты информации в виртуализированных средах и приведения систем в соответствие с законодательством и мировыми презентация

Содержание

- 2. Виртуализация в России и мире Виртуализация в России и мире

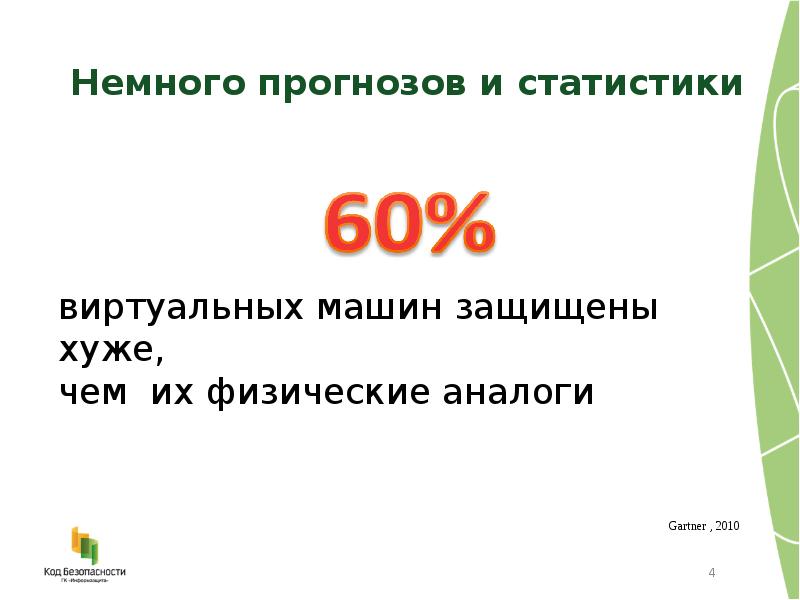

- 3. Немного прогнозов и статистики

- 4. Немного прогнозов и статистики

- 5. Немного прогнозов и статистики

- 6. От физической среды к виртуальной От физической среды к виртуальной

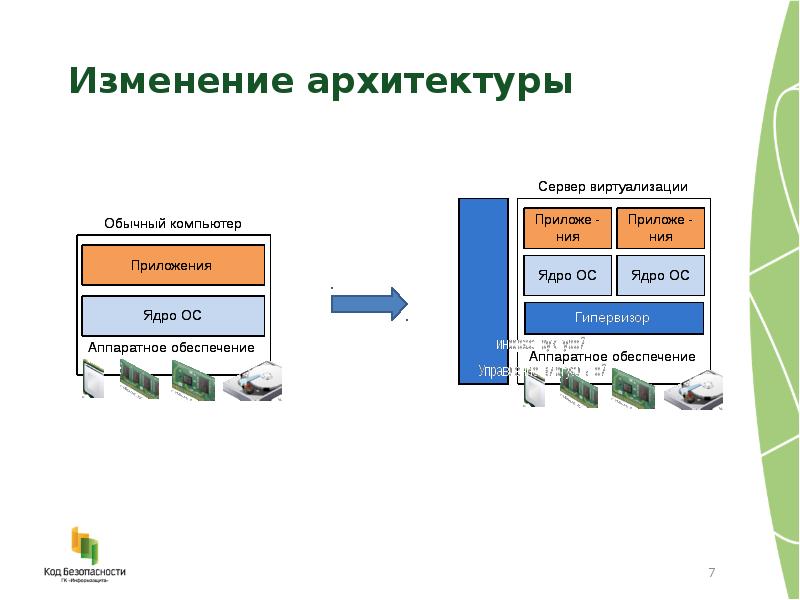

- 7. Изменение архитектуры

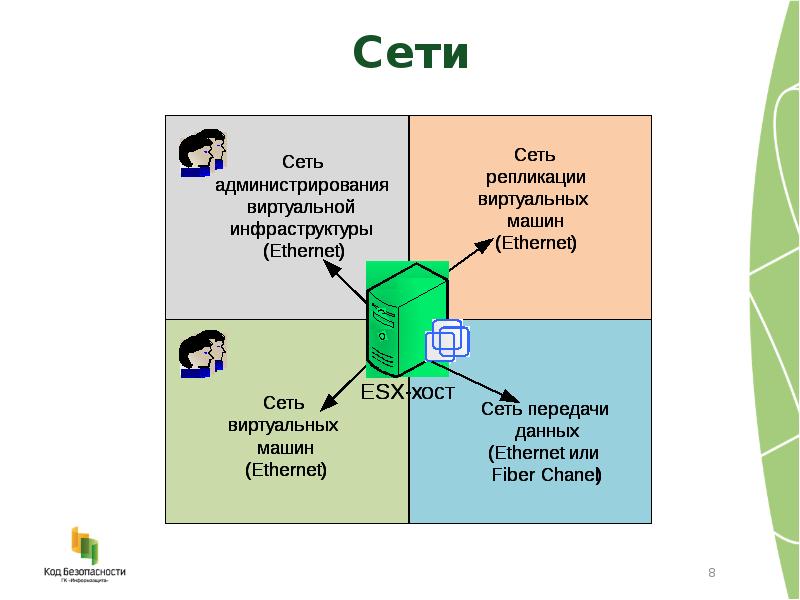

- 8. Сети

- 9. Соответствие требованиям регуляторов и отраслевых стандартов Необходимо приведение инфраструктуры в соответствие

- 10. Мировые стандарты и практики В каждом документе более 100 страниц настроек

- 11. Концепция защиты Концепция защиты виртуальной инфраструктуры

- 12. Что надо защитить ? Конфиденциальные данные, обрабатываемые в инфраструктуре виртуализации: На

- 13. От кого защищаем? Пользователи Администраторы

- 14. Угрозы? Атака на хранилище Атака на механизмы управления виртуализацией Атака на

- 15. Как нейтрализуем?

- 16. Защита от утечек информации через специфические каналы среды виртуализации Контроль виртуальных

- 17. Разделение ролей Использование принципа разделения полномочий для исключения возможности существования «суперпользователя»

- 18. Категоризация данных в инфраструктуре Можно выделить два типа категорий: Иерархические (по

- 19. Политики безопасности Создание корпоративных политик ИБ на основе готовых шаблонов

- 20. Преимущества Структурированный подход к безопасности Возможность реализации дополнительных услуг по безопасности(в

- 21. СПАСИБО ЗА ВНИМАНИЕ! ВОПРОСЫ? Александр Лысенко

- 22. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Решение задач защиты информации в виртуализированных средах и приведения систем в соответствие с законодательством и мировыми можно ниже:

Похожие презентации