Reverse engineering. Обратная разработка и взлом ПО презентация

Содержание

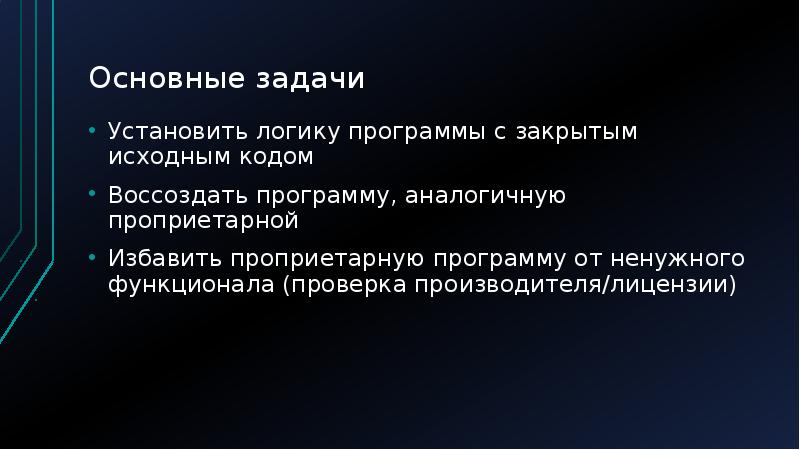

- 2. Основные задачи Установить логику программы с закрытым исходным кодом Воссоздать программу,

- 3. Что такое программа? Исполняемый файл популярных ОС и архитектур Байткод виртуальной

- 4. Исполняемый файл Это, собственно, набор инструкций процессора, смешанный с данными, необходимыми

- 5. Как… запустить исполняемый файл? Windows Ммм, двойным щелчком. Серьезно, больше ничего

- 6. Структура исполняемого файла Исполняемый файл состоит из сегментов, секций и всего

- 7. Как понять что происходит?

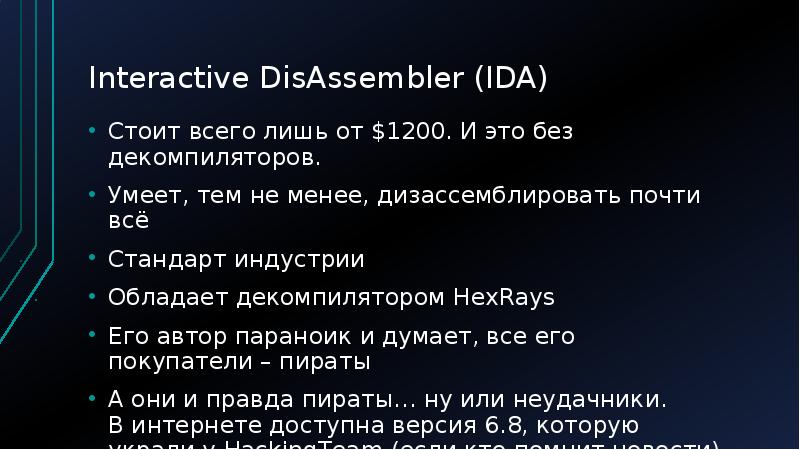

- 8. Interactive DisAssembler (IDA) Стоит всего лишь от $1200. И это без

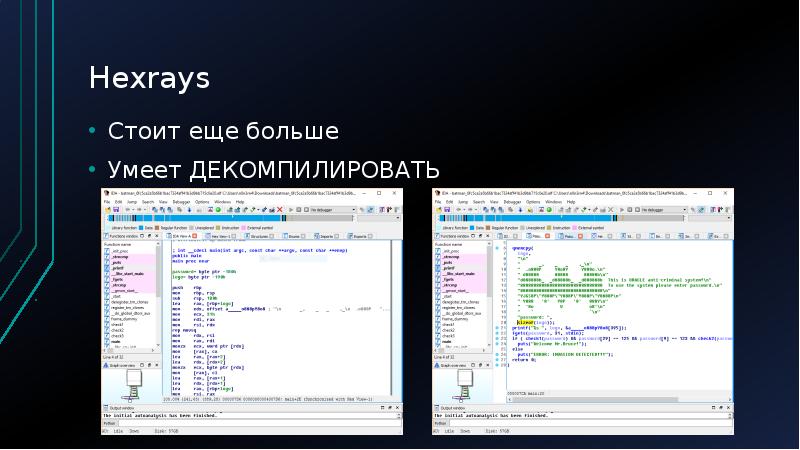

- 9. Hexrays Стоит еще больше Умеет ДЕКОМПИЛИРОВАТЬ

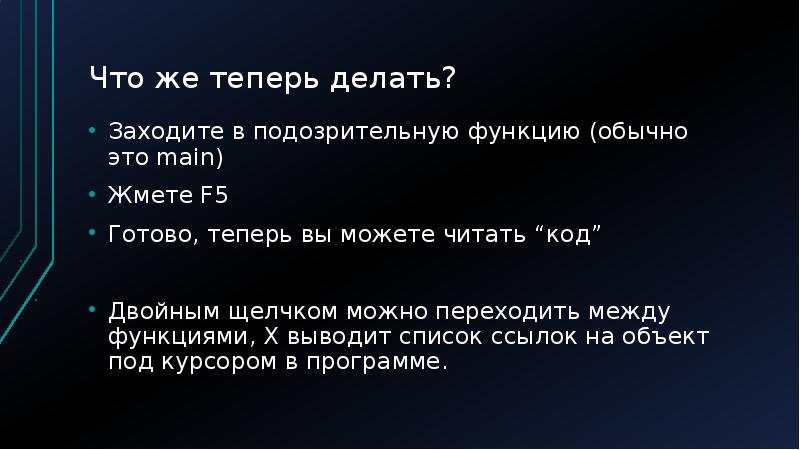

- 10. Что же теперь делать? Заходите в подозрительную функцию (обычно это main)

- 11. Как, тем не менее, понять что происходит? Просто прочитать. Это же

- 12. Отладчик? Позволяет выполнять программу пошагово, смотреть регистры, инструкции и всё такое.

- 13. Гугл? Позволяет искать (кто бы мог подумать) Ищет весьма неплохо, даже

- 14. Z3/Z3py? Если вы обратились к Z3 вы или очень круты Или

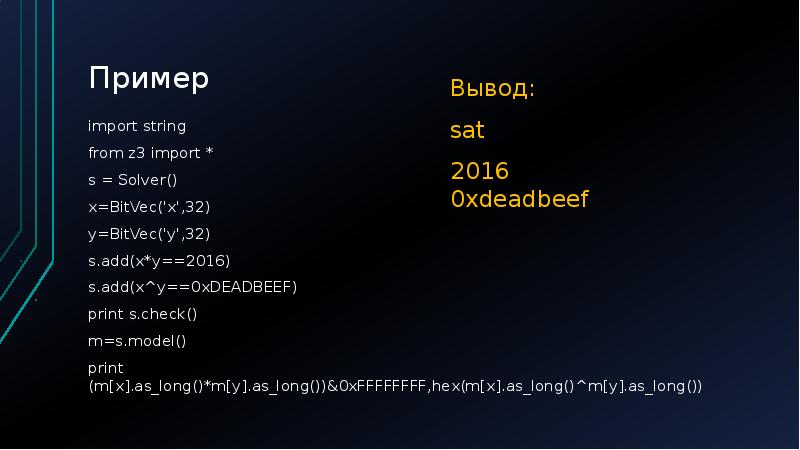

- 15. Пример import string from z3 import * s = Solver() x=BitVec('x',32)

- 16. Сервер с задачами http://dmz.n0n3m4.ru/tasks

- 17. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Reverse engineering. Обратная разработка и взлом ПО можно ниже:

Похожие презентации