Информационная безопасность. Экспортный контроль. (Лекция 7) презентация

Содержание

- 2. Литература Основная литература для изучения дисциплины: Белов Е.Б., Лось В.П., Мещеряков

- 3. Требования безопасности к информационным системам Стандарт ISO/IEC 15408 "Критерии оценки безопасности

- 4. Жизненный цикл продукта

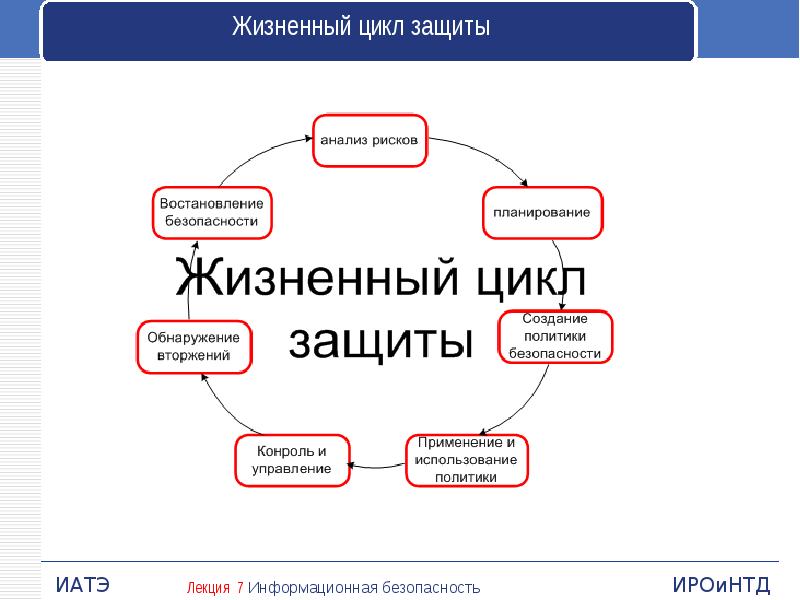

- 5. Жизненный цикл защиты

- 6. ОБЩИЕ ПРИНЦИПЫ ЗАЩИТЫ ИНФОРМАЦИИ

- 7. Оценка уязвимостей (включая оценку стойкости функций безопасности)

- 8. ОЦЕНКА УЯЗВИМОСТИ ИНФОРМАЦИИ Для того чтобы обеспечить эффективную защиту интеллектуальной собственности,

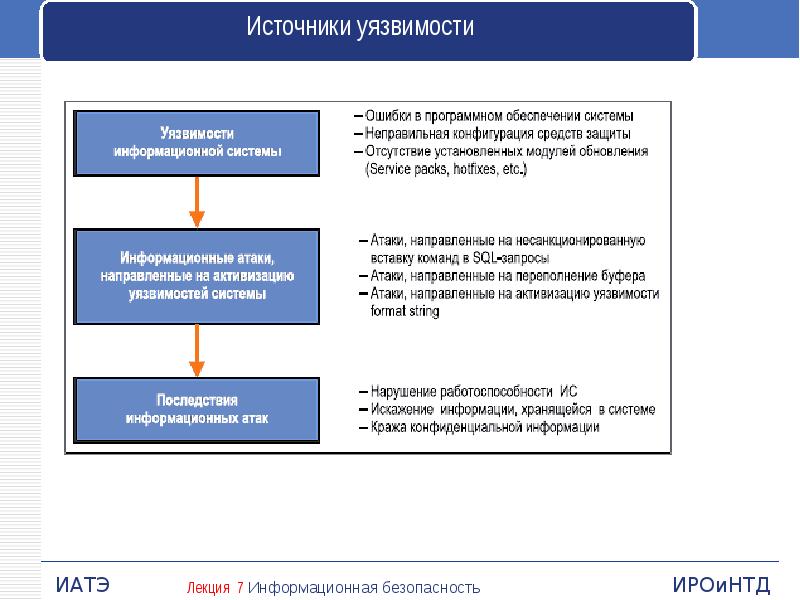

- 9. Источники уязвимости

- 10. Реальное положение дел

- 11. Аутентификация. Данный сервис обеспечивает проверку подлинности партнеров по общению и проверку

- 13. Гостехкомиссия и ее роль в обеспечении информационной безопасности в РФ (до

- 14. В соответствии с Положением о Федеральной службе по техническому и экспортному контролю,

- 15. Сведения о государственных услугах, предоставляемых ФСТЭК России, порядок их предоставления

- 16. Экспортный контроль служит важным инструментом политики национальной безопасности. Основными задачами системы экспортного

- 17. 1. Контроль за экспортом из Российской Федерации оборудования и материалов двойного

- 18. 2. Контроль за экспортом из Российской Федерации оборудования, материалов, технологий, применяющихся

- 19. 3. Контроль за экспортом из России возбудителей заболеваний человека, животных, растений

- 20. 5. Контроль за экспортом из России товаров и технологий «двойного» назначения

- 21. Как указывается в Законе РФ «О государственном регулировании внешнеторговой деятельности», экспорт

- 22. Количество экспортеров, которым разрешается работать с определенным видом товара, до сих

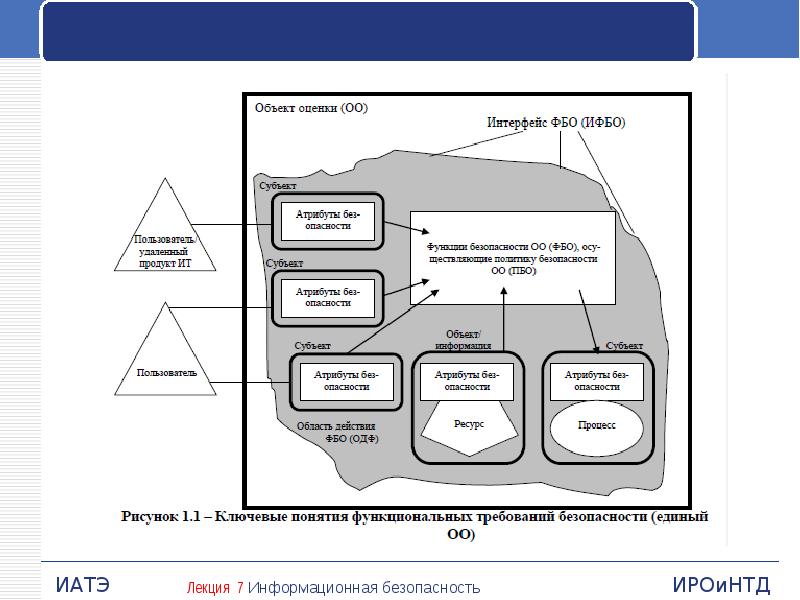

- 23. Парадигма доверия Цель данного документа состоит в изложении основных принципов

- 24. Настоящий руководящий документ (РД) содержит систематизированный каталог требований к безопасности информационных

- 25. Разработка настоящего руководящего документа направлена на обеспечение пактического использования ГОСТ Р

- 26. Руководящий документ состоит из трех частей. Часть 1 РД определяет виды

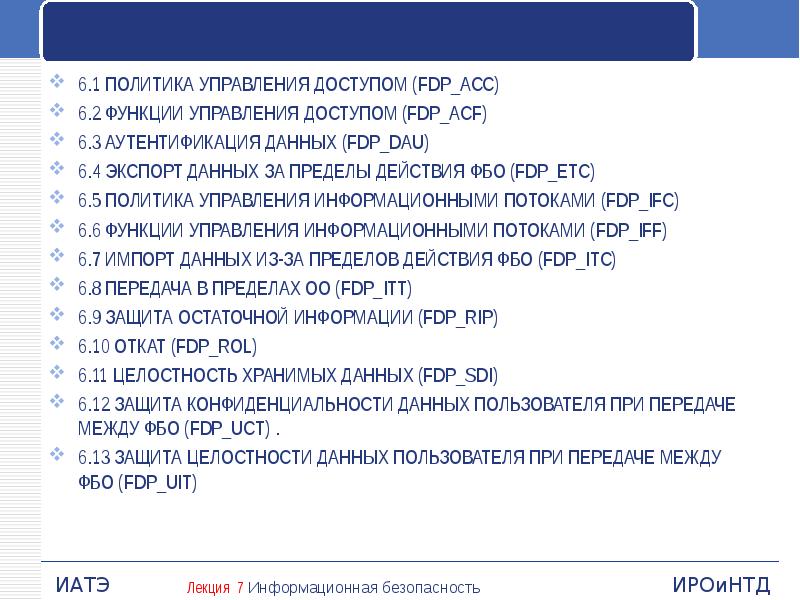

- 28. 6.1 ПОЛИТИКА УПРАВЛЕНИЯ ДОСТУПОМ (FDP_ACC) 6.2 ФУНКЦИИ УПРАВЛЕНИЯ ДОСТУПОМ (FDP_ACF)

- 29. Два специфических типа данных ФБО, рассматриваемых в части 2 ОК, могут,

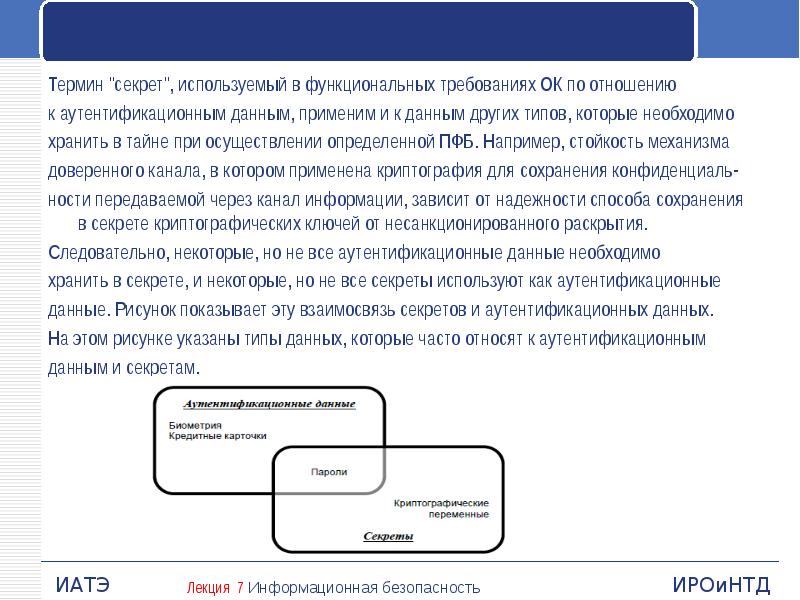

- 30. Термин "секрет", используемый в функциональных требованиях ОК по отношению к аутентификационным

- 31. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Информационная безопасность. Экспортный контроль. (Лекция 7) можно ниже:

Похожие презентации