Информационная безопасность. Программно-аппаратные средства. (Лекция 4) презентация

Содержание

- 2. Программно-технические меры обеспечения ИБ Под программно-техническими мерами понимается совокупность информационных систем

- 3. Программно-технические меры При рассмотрении информационной системы на начальном уровне детализации она

- 4. Программно-технические меры Классификация мер безопасности на основе сервисов безопасности и их

- 5. Особенности современных ИС С точки зрения информационной безопасности наиболее существенными являются

- 6. Обеспечение информационной безопасности Обеспечение безопасности информации в КИС подразумевает не просто

- 7. Подсистемы системы информационной безопасности Подсистема поддержки доверенной информационной среды (ДИС) предназначена

- 8. Подсистемы системы информационной безопасности Подсистема контроля доступа предназначена для управления и

- 9. Подсистемы системы информационной безопасности Подсистема управления - ключевая подсистема СОБИ, предназначенная

- 10. Наборы подсистем защиты СОБИ для каждой организации представляет собой различный набор

- 11. Функциональные подсистемы защиты

- 12. Идентификация и аутентификация Идентификация и аутентификация – основа программно-технических средств ИБ.

- 13. Парольная аутентификация Использование пароля при идентификации субъекта Достоинства: простота и удобства

- 14. Парольная защита Меры по обеспечению надежности парольной защиты: Наложение технических ограничений

- 15. Одноразовые пароли Один из подходов повышения надежности парольной схемы – использование

- 16. Аутентификация Kerberos Схема Kerberos предназначена для решения задачи аутентификации в открытой

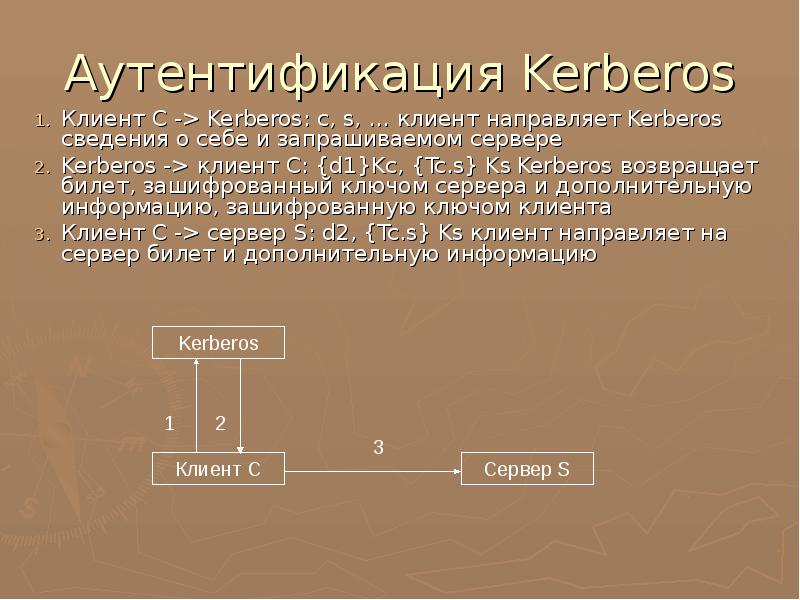

- 17. Аутентификация Kerberos Клиент C -> Kerberos: c, s, … клиент направляет

- 18. Использование биометрических данных Для выполнения идентификации/аутентификации пользователей часто используются биометрические данные:

- 19. Управление доступом Управление доступом позволяет контролировать те действия, которые субъекты имеют

- 20. Управление доступом Контроль прав доступа производится специальными компонентами программной среды –

- 21. Управление доступом Недостатки дискреционного (произвольного) доступа: управления доступом требует управления многими

- 22. Управление доступом Ролевое управление Между пользователями и их правами доступа устанавливается

- 23. Управление доступом Ролевое управление определяется понятиями: Пользователь Сеанс работы пользователя Роль

- 24. Протоколирование и аудит Протоколирование – сбор и накопление информации о событиях

- 25. Протоколирование и аудит Позволяет решить следующие задачи: Обеспечение подотчетности пользователей и

- 26. Протоколирование и аудит События, рекомендуемые для протоколирования в «Оранжевой книге»: Вход

- 27. Протоколирование и аудит При протоколировании рекомендуют записывать следующую информацию: Дата и

- 28. Активный аудит Задача активного аудита – выявление подозрительной активности и управление

- 29. Активный аудит Разделяют ошибки активного аудита первого и второго рода: Ошибки

- 30. Шифрование Шифрование – использование криптографических сервисов безопасности. Процедура шифрования – преобразование

- 31. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование

- 32. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование (с закрытым

- 33. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот

- 34. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них

- 35. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников

- 36. Проверка подлинности Хэш-функция – трудно обратимое преобразование данных, реализуемое посредством симметричного

- 37. Контроль целостности Электронная цифровая подпись выполняет роль обычной подписи в

- 38. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Информационная безопасность. Программно-аппаратные средства. (Лекция 4) можно ниже:

Похожие презентации