История развития систем защиты информации презентация

Содержание

- 2. Преподаватель Воробьева Алиса Андреевна Email: alice_w@mail.ru или через ИСУ В

- 3. Защита информации и информационная безопасность

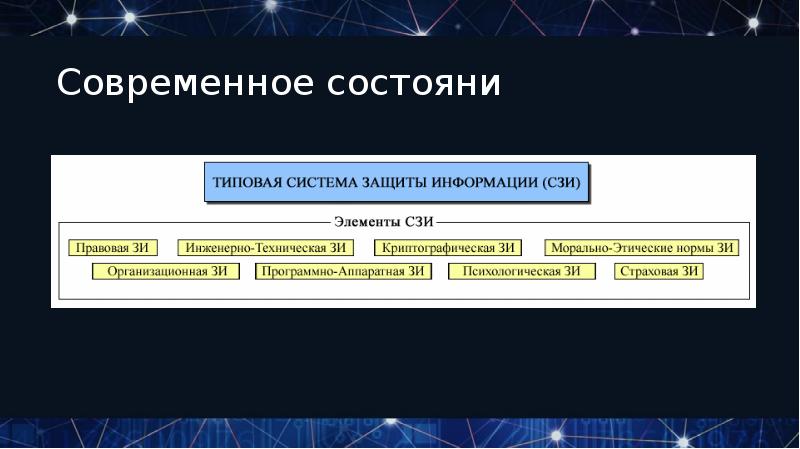

- 4. Современное состояни

- 5. Защита информации Правовая защита информации – защита информации, базирующаяся на применении

- 6. Защита информации Техническая или инженерно-техническая защита, основывающаяся на использовании технических устройств,

- 7. Защиты информации Психологические виды защиты - допускаемые нормами права и морали

- 8. Три базовых принципа ИБ целостность данных — защита от сбоев, ведущих

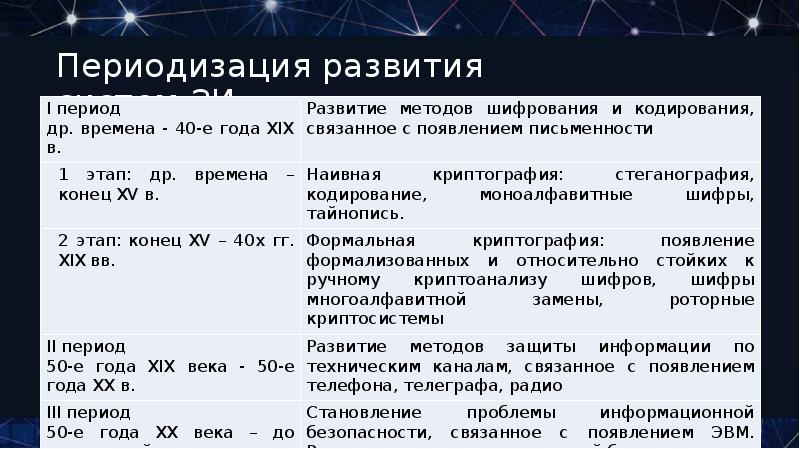

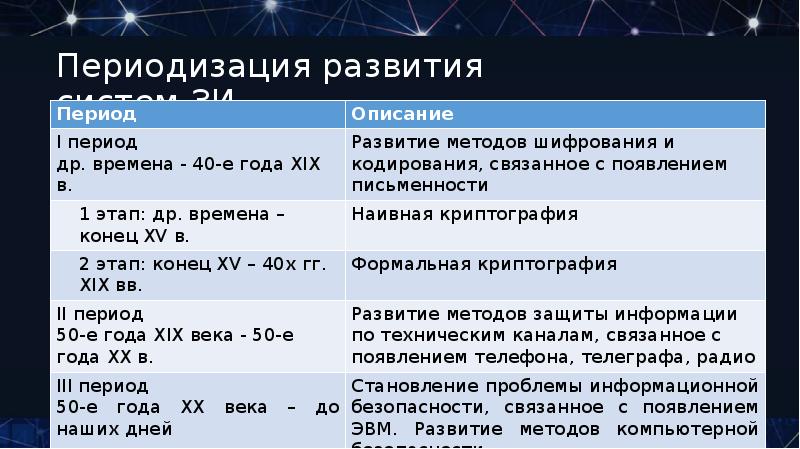

- 9. Периодизация развития систем ЗИ

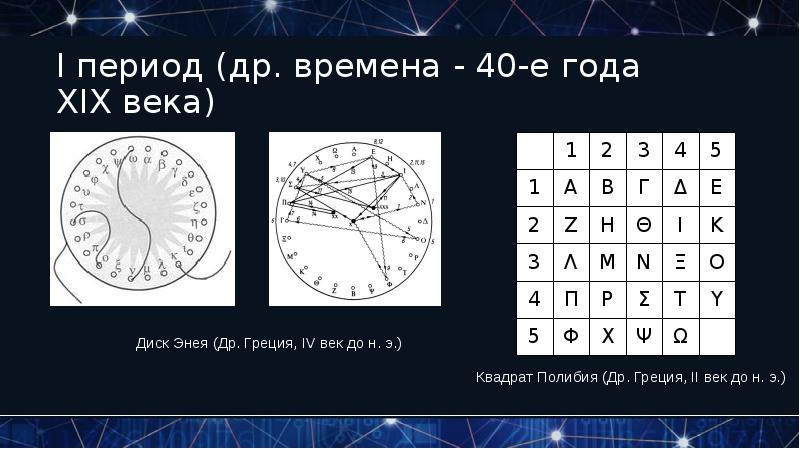

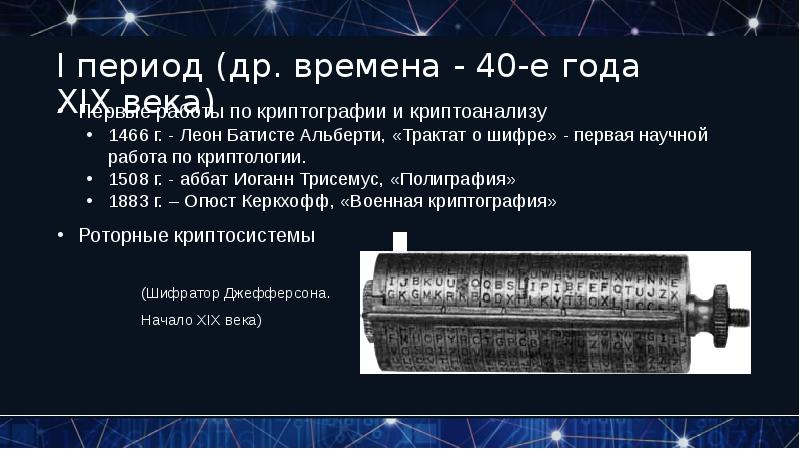

- 10. I период (др. времена - 40-е года XIX века)

- 11. I период (др. времена - 40-е года XIX века)

- 12. I период (др. времена - 40-е года XIX века)

- 13. Периодизация развития систем ЗИ

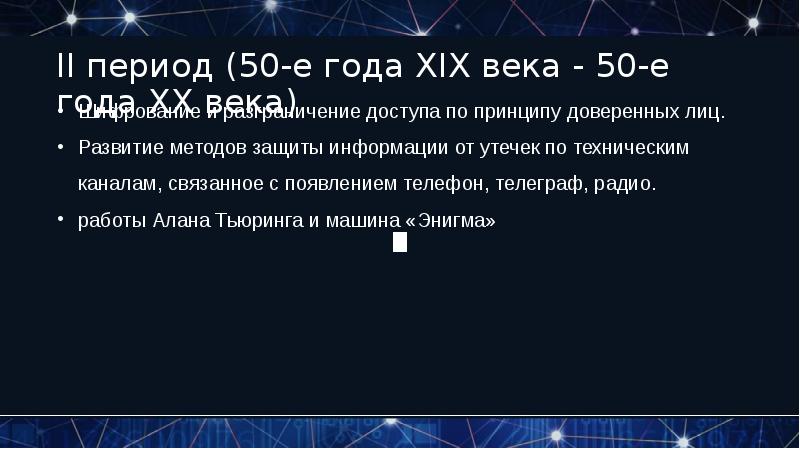

- 14. II период (50-е года XIX века - 50-е года XX века)

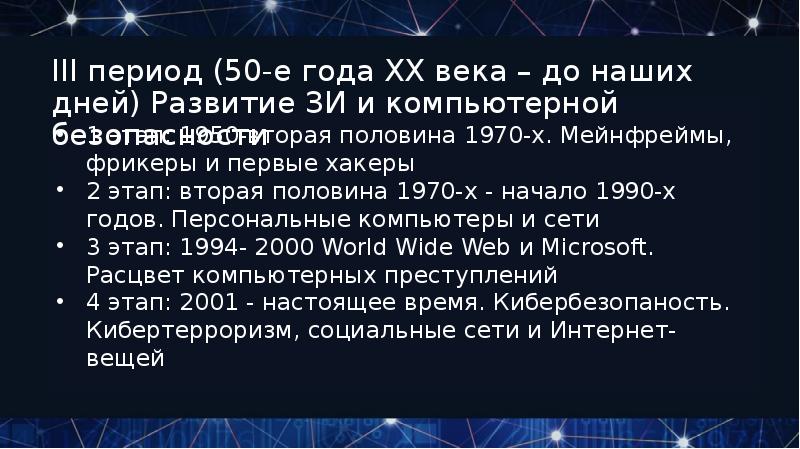

- 15. III период (50-е года XX века – до наших дней) Развитие

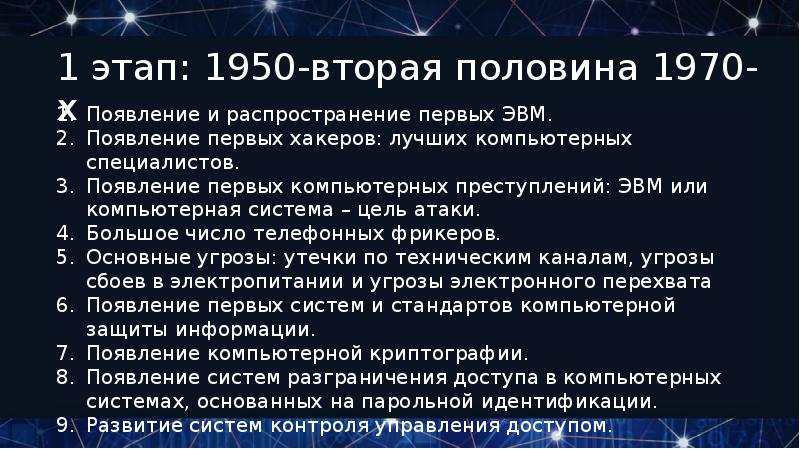

- 16. 1 этап: 1950-вторая половина 1970-х

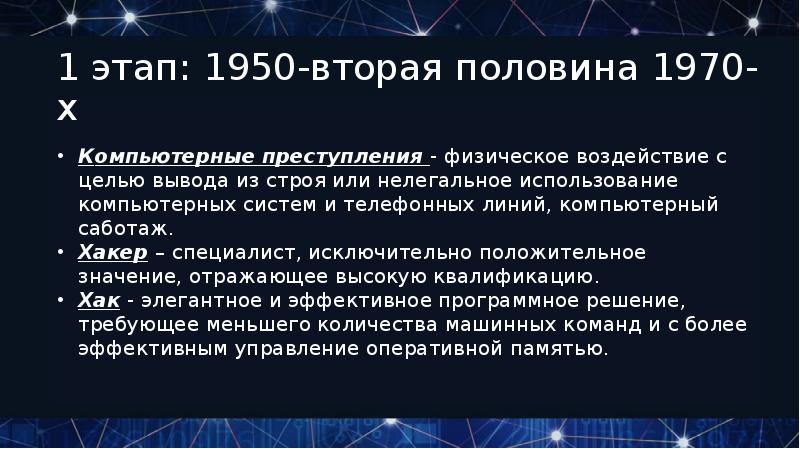

- 17. 1 этап: 1950-вторая половина 1970-х

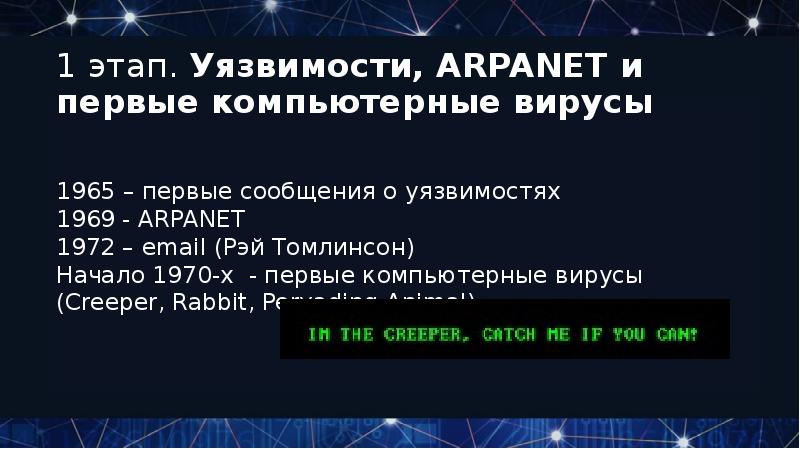

- 18. 1 этап. Уязвимости, ARPANET и первые компьютерные вирусы

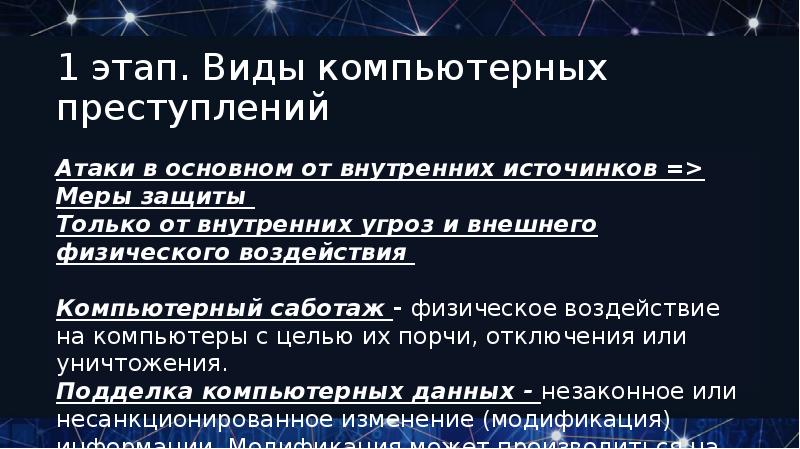

- 19. 1 этап. Виды компьютерных преступлений

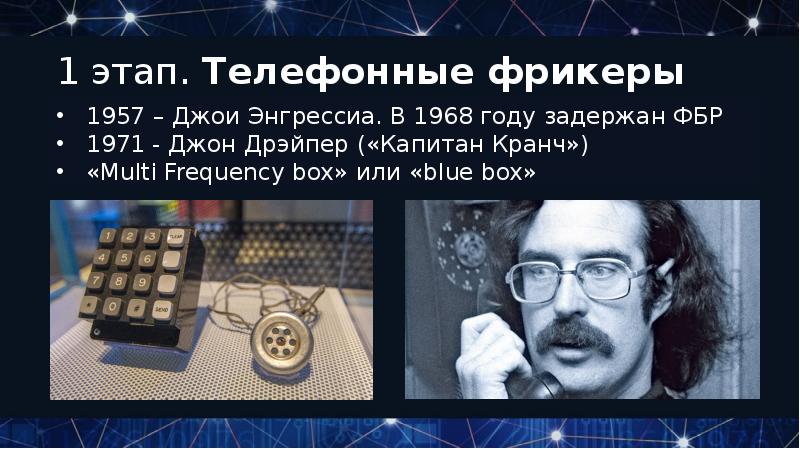

- 20. 1 этап. Телефонные фрикеры

- 21. 1 этап. Защита информации

- 22. 1 этап. Защита информации. Военные и правительственные организации

- 23. 1 этап. Защита информации. Военные и правительственные организации

- 24. 1 этап. Защита информации. Военные и правительственные организации

- 25. 1 этап. Защита информации. Военные и правительственные организации

- 26. 1 этап. Защита информации. Военные и правительственные организации

- 27. 2 этап: вторая половина 1970-х - начало 1990-х годов. Персональные компьютеры

- 28. 2 этап. Компьютерные преступления

- 29. 2 этап. Компьютерные преступления

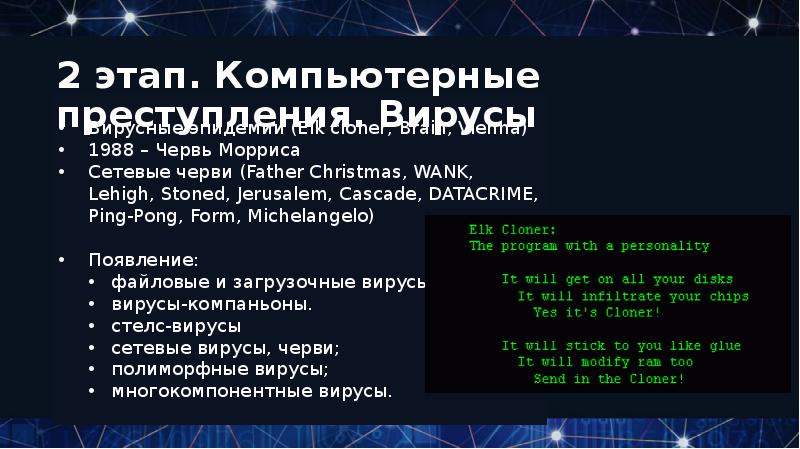

- 30. 2 этап. Компьютерные преступления. Вирусы

- 31. 2 этап. Защита информации. Коммерческие организации, персональные компьютеры и сети

- 32. 2 этап. Защита информации. Коммерческие организации, персональные компьютеры и сети

- 33. 2 этап. Защита информации. Угрозы

- 34. 2 этап. Разграничение доступа и межсетевые экраны

- 35. 2 этап. Криптография, антивирусы и «Оранжевая книга»

- 36. Лекция 2

- 37. 3 этап: 1994- 2000 World Wide Web и Microsoft

- 38. 3 этап: 1994-2000 Компьютерные преступления

- 39. 3 этап: 1994-2000 Компьютерные преступления

- 40. 3 этап: 1994-2000 Защита информации

- 41. 3 этап: 1994-2000 Защита информации

- 42. 3 этап: 1994-2000 Защита информации

- 43. Итоги

- 44. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему История развития систем защиты информации можно ниже:

Похожие презентации