Криптографические методы защиты информации. Односторонние функции и система Диффи-Хеллмана. (Лекция 2) презентация

Содержание

- 2. ПРЕДЫСТОРИЯ И ОСНОВНЫЕ ИДЕИ Для того, чтобы лучше понять идеи, лежащие

- 3. ПРОБЛЕМА ХРАНЕНИЯ ПАРОЛЕЙ В КОМПЬЮТЕРЕ При хранении логинов и паролей в

- 4. ПРОБЛЕМА, ВОЗНИКАЮЩАЯ В СИСТЕМАХ ПРОТИВОВОЗДУШНОЙ ОБОРОНЫ При пересечении границы самолет посылает

- 5. КАК РЕШАТЬ ЭТИ ПРОБЛЕМЫ? Для решения этих и некоторых других проблем

- 6. ОДНОСТОРОННЯЯ ФУНКЦИЯ (ОПРЕДЕЛЕНИЕ) Функция называется односторонней, если она вычисляется относительно быстро,

- 7. ОДНОСТОРОННЯЯ ФУНКЦИЯ, КОТОРУЮ МЫ БУДЕМ ИСПОЛЬЗОВАТЬ Возведение в степень по модулю

- 8. БЫСТРЫЙ СПОСОБ УМНОЖЕНИЯ Быстрый способ: a64 = (((((a2)2)2)2)2)2 (6

- 9. НЕДОСТАТОК РАССМОТРЕННОГО СПОСОБА – ОН РАБОТАЕТ ТОЛЬКО ДЛЯ СТЕПЕНЕЙ ДВОЙКИ. Можно

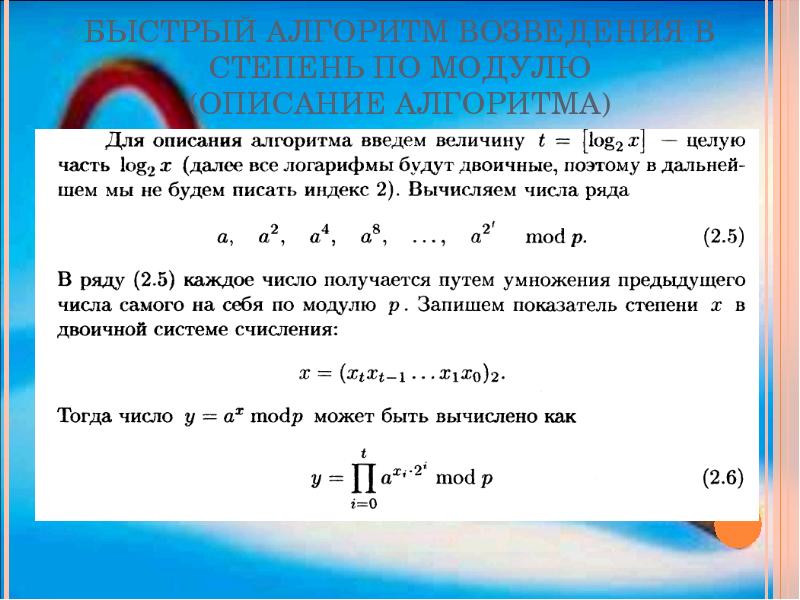

- 10. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ОПИСАНИЕ АЛГОРИТМА)

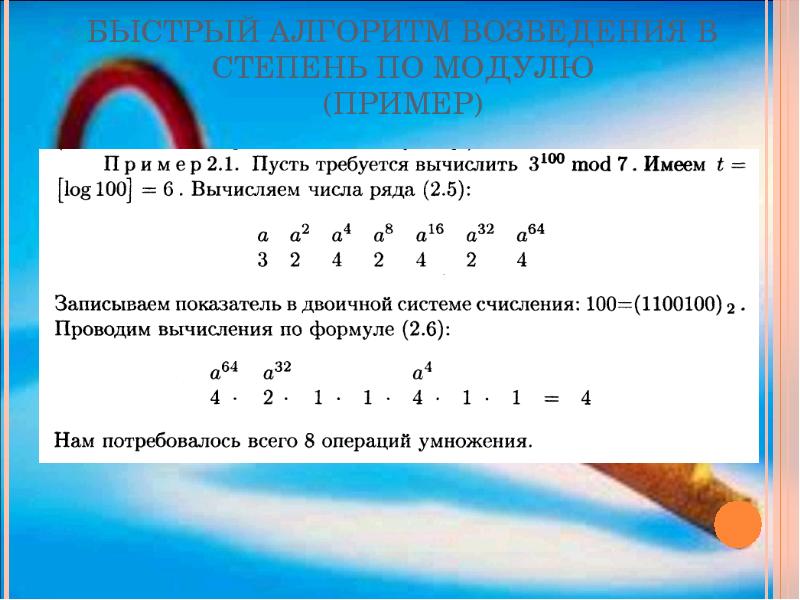

- 11. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ПРИМЕР)

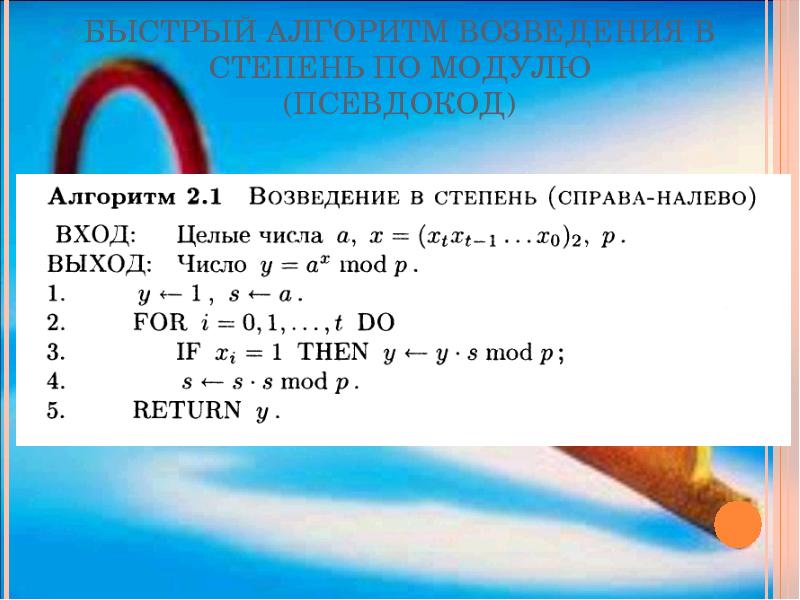

- 12. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ПСЕВДОКОД)

- 13. ДИСКРЕТНЫЙ ЛОГАРИФМ Дискретный логарифм – это функция, обратная к y =

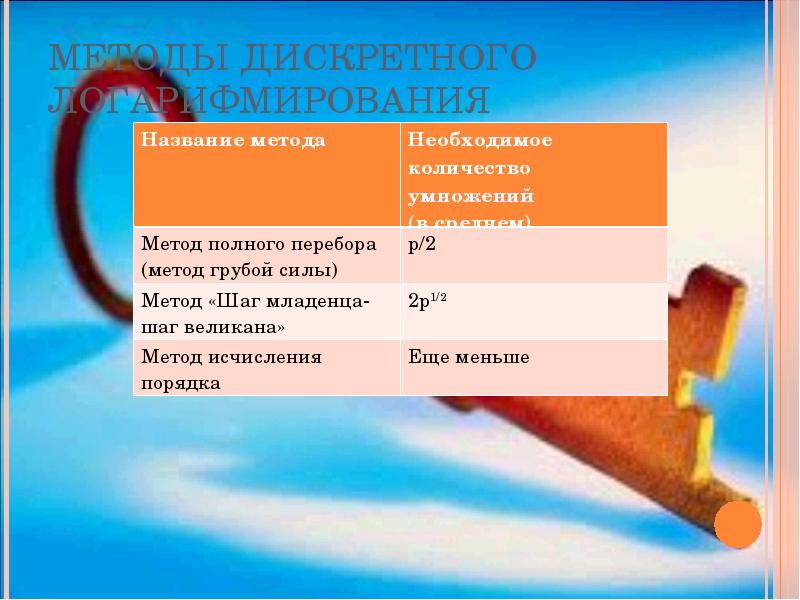

- 14. МЕТОДЫ ДИСКРЕТНОГО ЛОГАРИФМИРОВАНИЯ

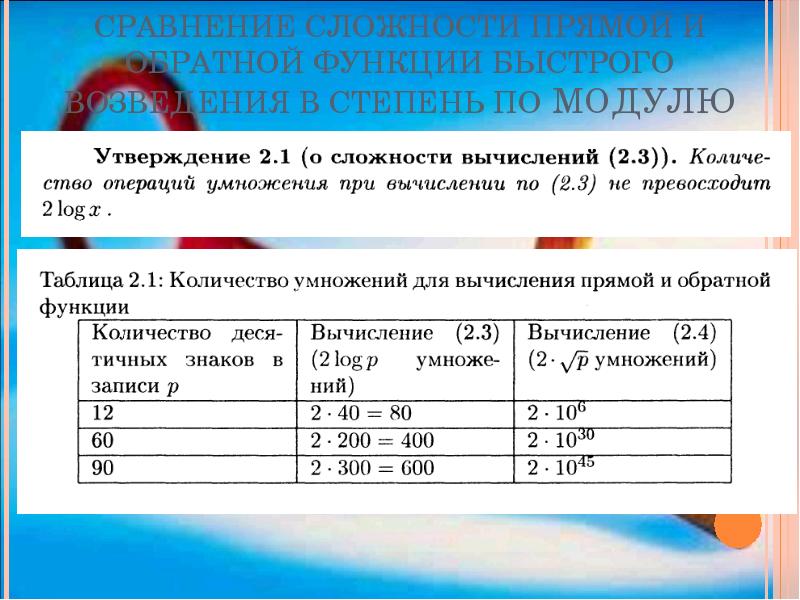

- 15. СРАВНЕНИЕ СЛОЖНОСТИ ПРЯМОЙ И ОБРАТНОЙ ФУНКЦИИ БЫСТРОГО ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО

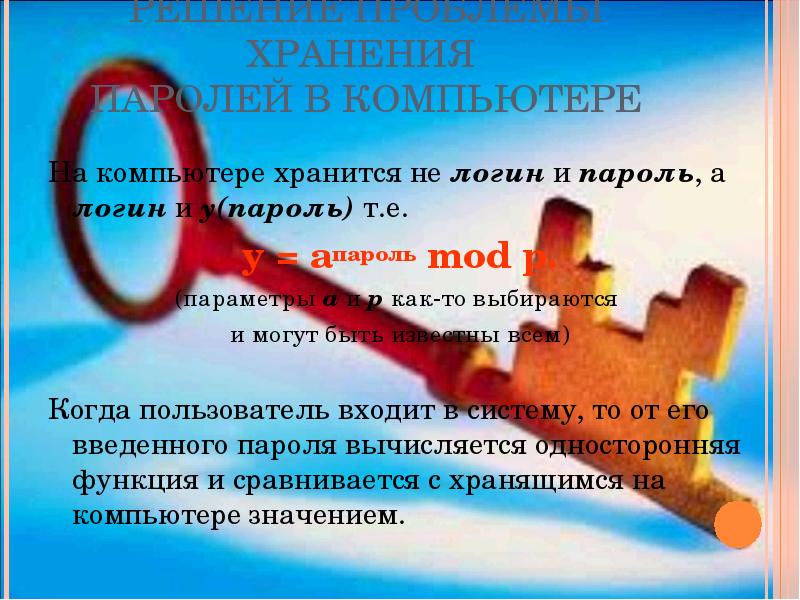

- 16. РЕШЕНИЕ ПРОБЛЕМЫ ХРАНЕНИЯ ПАРОЛЕЙ В КОМПЬЮТЕРЕ На компьютере хранится не логин

- 17. РЕШЕНИЕ ПРОБЛЕМЫ ПВО База генерирует случайное число R и передает

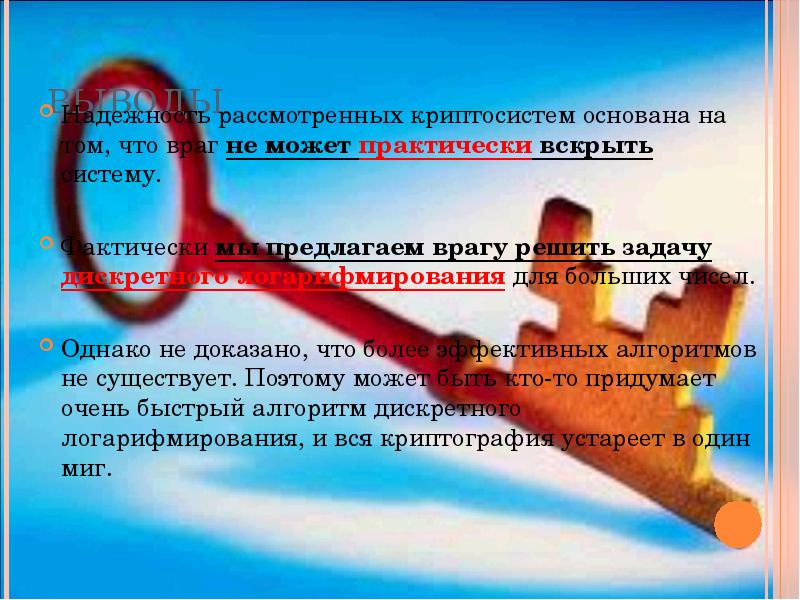

- 18. ВЫВОДЫ Надежность рассмотренных криптосистем основана на том, что враг не может

- 19. КРИПТОСИСТЕМА С ЗАКРЫТЫМ (СЕКРЕТНЫМ) КЛЮЧОМ

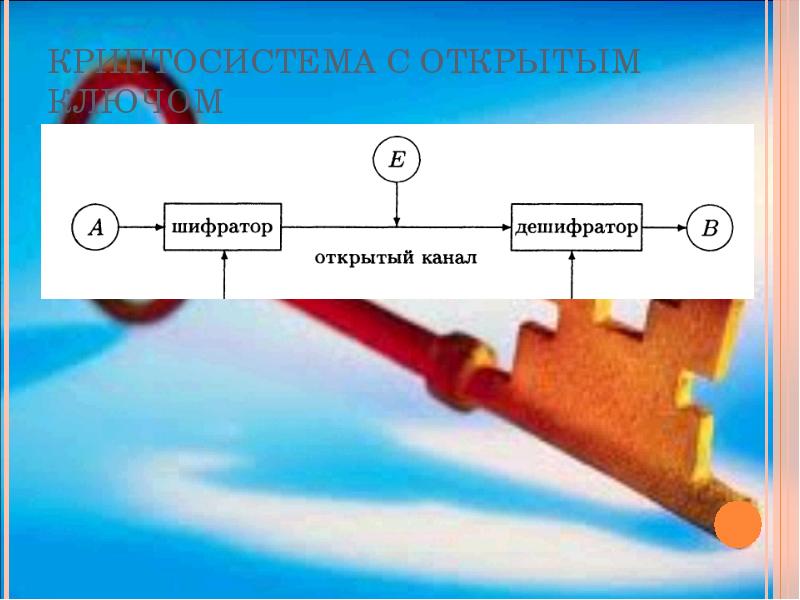

- 20. КРИПТОСИСТЕМА С ОТКРЫТЫМ КЛЮЧОМ

- 21. ОТЛИЧИЕ КРИПТОСИСТЕМЫ С ЗАКРЫТЫМ КЛЮЧОМ ОТ КРИПТОСИСТЕМЫ С ОТКРЫТЫМ КЛЮЧОМ Криптосистема

- 22. ПРИМЕРЫ СЕКРЕТНЫХ КАНАЛОВ (ЭТО ДОРОГИЕ КАНАЛЫ) Личная встреча Курьерская почта Охраняемый

- 23. ПРИМЕРЫ НЕЗАЩИЩЕННЫХ КАНАЛОВ ( ЭТО ДЕШЕВЫЕ КАНАЛЫ) Интернет Телефон Обычная почта

- 24. ЕЩЕ ОДИН НЕДОСТАТОК ОБМЕНА СЕКРЕТНЫМИ КЛЮЧАМИ Вопрос. Сколько нужно ключей, если

- 25. СИСТЕМА ДИФФИ-ХЕЛЛМАНА (ПЕРВАЯ КРИПТОСИСТЕМА С ОТКРЫТЫМ КЛЮЧОМ) Цель системы Диффи-Хеллмана –

- 26. СИСТЕМА ДИФФИ-ХЕЛЛМАНА ДЛЯ АБОНЕНТОВ A, B, C…. (ВЫБОР ПАРАМЕТРОВ) Выбрать большое

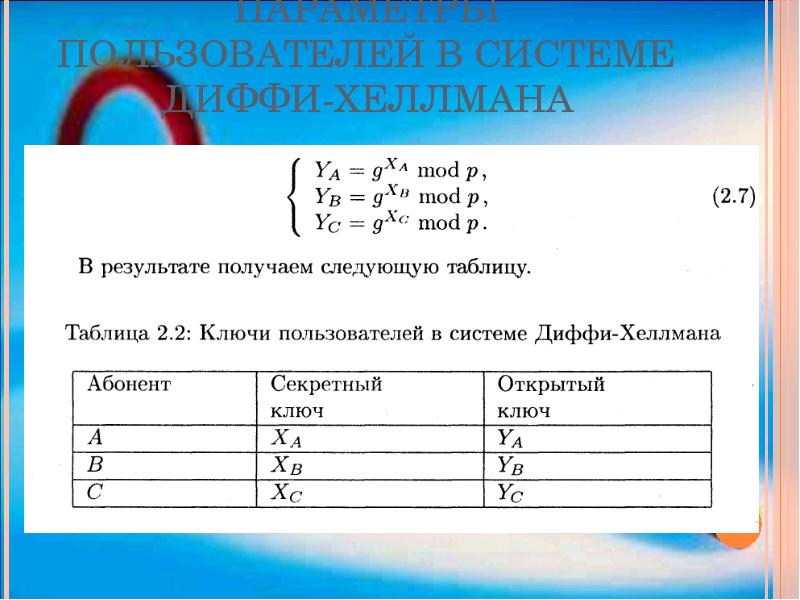

- 27. ПАРАМЕТРЫ ПОЛЬЗОВАТЕЛЕЙ В СИСТЕМЕ ДИФФИ-ХЕЛЛМАНА

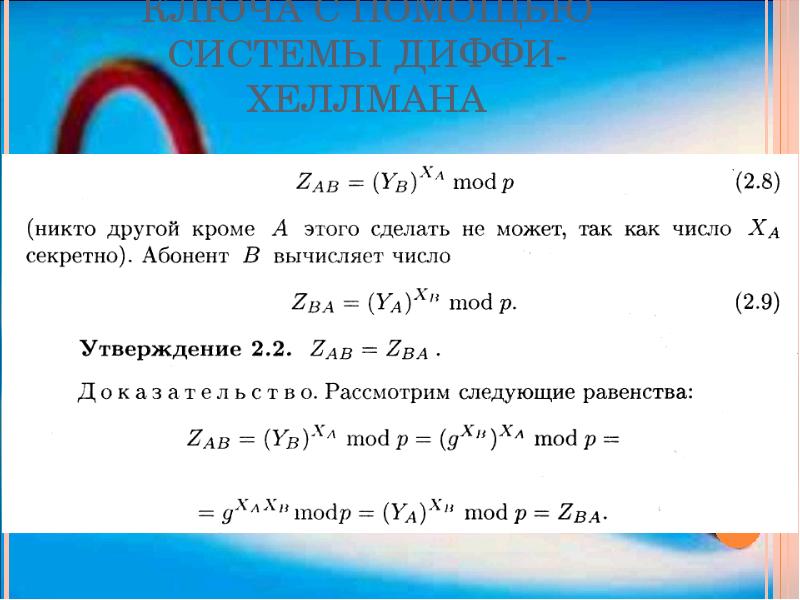

- 28. ВЫЧИСЛЕНИЕ ОБЩЕГО КЛЮЧА С ПОМОЩЬЮ СИСТЕМЫ ДИФФИ-ХЕЛЛМАНА

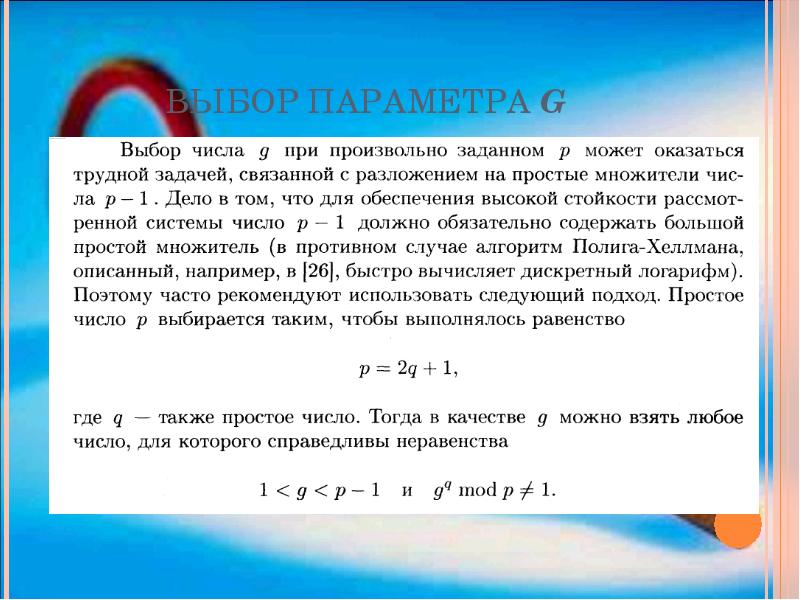

- 29. ВЫБОР ПАРАМЕТРА G

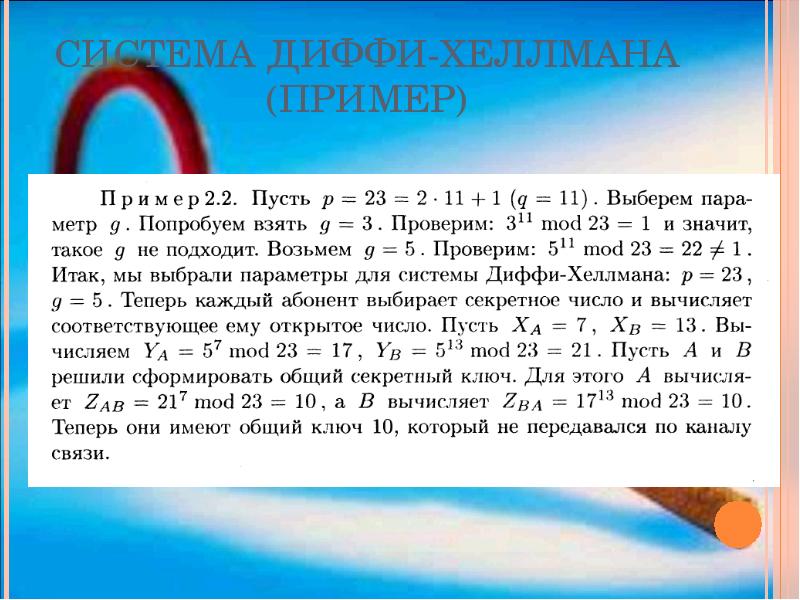

- 30. СИСТЕМА ДИФФИ-ХЕЛЛМАНА (ПРИМЕР)

- 31. ЛИТЕРАТУРА Рябко, Фионов Основы современной криптографии Глава 2

- 32. ПРАКТИЧЕСКОЕ ЗАДАНИЕ Реализуйте одностороннюю функцию – быстрое возведение в степень по

- 33. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Криптографические методы защиты информации. Односторонние функции и система Диффи-Хеллмана. (Лекция 2) можно ниже:

Похожие презентации