Уязвимости популярных операционных систем презентация

Содержание

- 2. Оценка уязвимости Несовершенство операционных систем и программного обеспечения — едва ли

- 3. Оценка уязвимости Одним из основных элементов безопасности является операционная система компьютера,

- 4. Оценка уязвимости

- 5. Оценка уязвимости Под уязвимостью системы защиты понимается такое ее свойство (недостаток),

- 6. Оценка уязвимости Как следствие, характеристикой защищенности системы следует считать не только

- 7. Оценка уязвимости Считая, что обнаружение каналов НСД к информации (уязвимостей) —

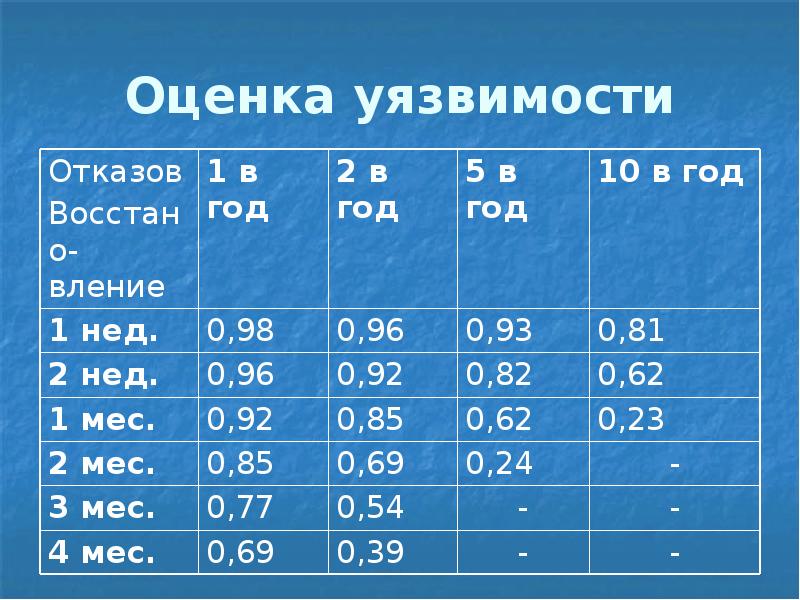

- 8. Оценка уязвимости

- 9. Оценка уязвимости Значение 0,98 - лучшее значение надежности системы защиты в

- 10. Оценка уязвимости Используя данный подход, можно оценить защищенность современных ОС, с

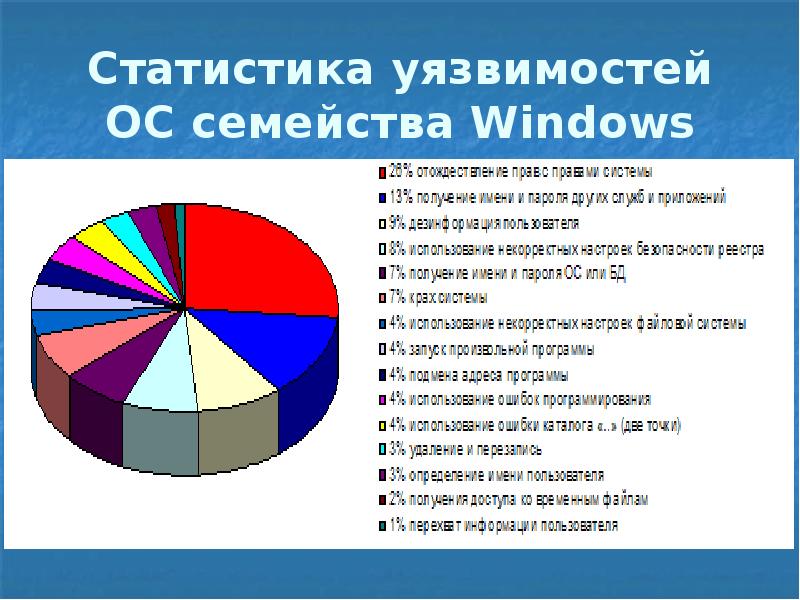

- 11. Статистика уязвимостей ОС семейства Windows Используя статистику успешных атак, их можно

- 12. Статистика уязвимостей ОС семейства Windows крах системы (7%). Уязвимости, приводящие к

- 13. Статистика уязвимостей ОС семейства Windows использование некорректных настроек файловой системы (4%).

- 14. Статистика уязвимостей ОС семейства Windows получение доступа к временным файлам (2%)

- 15. Статистика уязвимостей ОС семейства Windows использование ошибки каталога «..» (4%) (две

- 16. Статистика уязвимостей ОС семейства Windows определение имени пользователя (3%) (information leak).

- 17. Статистика уязвимостей ОС семейства Windows удаление и перезапись (3%). Уязвимости этой

- 18. Статистика уязвимостей ОС семейства Windows

- 19. Статистика уязвимостей ОС семейства Windows Эти уязвимости известны, и должны устраняться

- 20. Статистика уязвимостей ОС семейства Windows Любая атака, позволяющая получить управление приложением

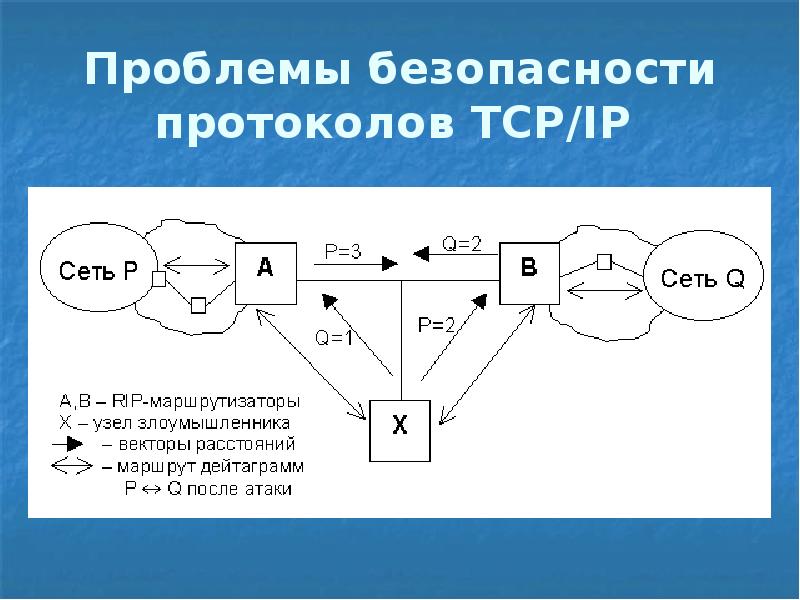

- 21. Проблемы безопасности протоколов TCP/IP Классифицируем действия злоумышленника — атаки, направленные

- 22. Проблемы безопасности протоколов TCP/IP 5. принуждение узла к передаче данных

- 23. Проблемы безопасности протоколов TCP/IP 1. Прослушивание сети Прослушивание сети Ethernet

- 24. Проблемы безопасности протоколов TCP/IP Ограничить область прослушивания в сети Ethernet

- 25. Проблемы безопасности протоколов TCP/IP 2. Сканирование сети Сканирование сети имеет

- 26. Проблемы безопасности протоколов TCP/IP Программа traceroute поможет в определении топологии

- 27. Проблемы безопасности протоколов TCP/IP Сканирование TCP-портов хоста производится несколькими способами.

- 28. Проблемы безопасности протоколов TCP/IP Сканирование в режиме половинного открытия (half-open

- 29. Проблемы безопасности протоколов TCP/IP Для определения адресов работающих в сети

- 30. Проблемы безопасности протоколов TCP/IP 3. Генерация пакетов Под генерацией пакетов

- 31. Проблемы безопасности протоколов TCP/IP Вернемся к целям злоумышленников и рассмотрим

- 32. Проблемы безопасности протоколов TCP/IP Однако, если сеть разбита на сегменты

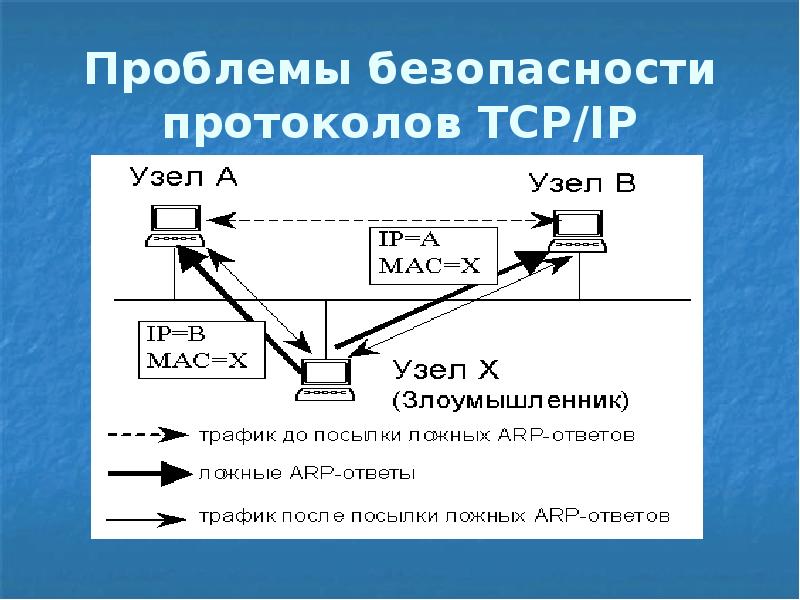

- 33. Проблемы безопасности протоколов TCP/IP 1.1. Ложные ARP-ответы Для перехвата трафика

- 34. Проблемы безопасности протоколов TCP/IP

- 35. Проблемы безопасности протоколов TCP/IP Если сеть разделена на сегменты коммутаторами,

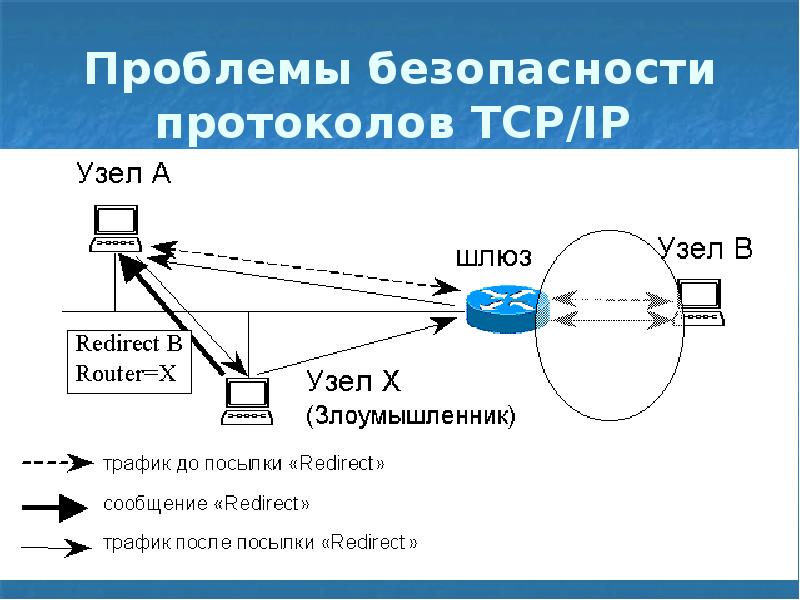

- 36. Проблемы безопасности протоколов TCP/IP 1.2. Навязывание ложного маршрутизатора Для перехвата

- 37. Проблемы безопасности протоколов TCP/IP 1.2. Навязывание ложного маршрутизатора В подложном

- 38. Проблемы безопасности протоколов TCP/IP

- 39. Проблемы безопасности протоколов TCP/IP Атака при конфигурировании хоста В некоторых

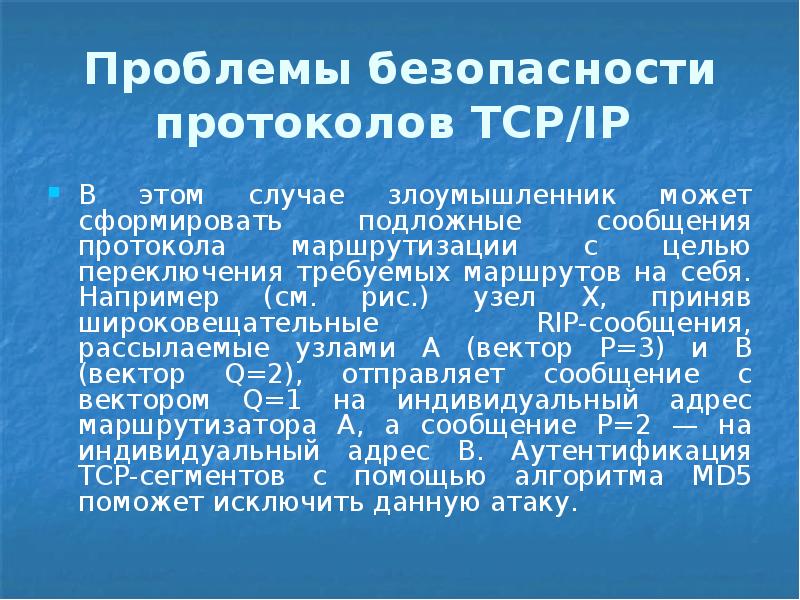

- 40. Проблемы безопасности протоколов TCP/IP В этом случае злоумышленник может сформировать

- 41. Проблемы безопасности протоколов TCP/IP

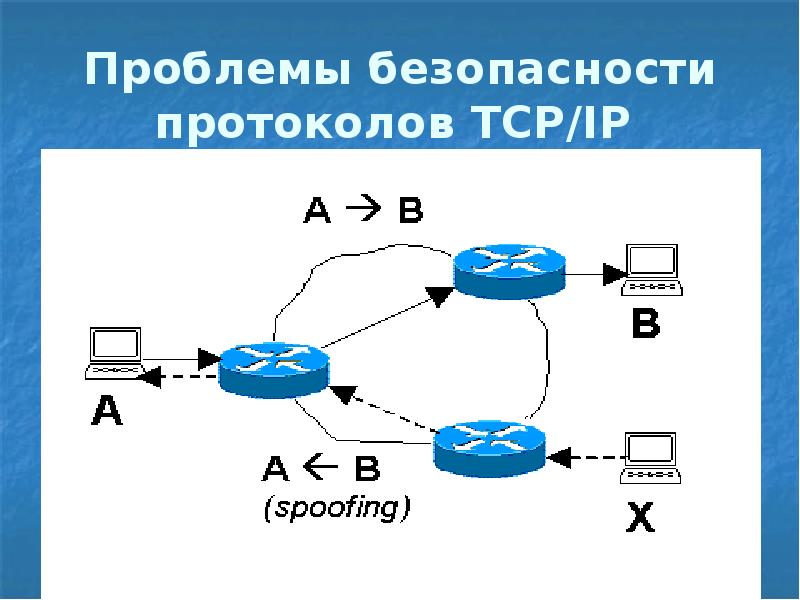

- 42. Проблемы безопасности протоколов TCP/IP 2. Имперсонация Предположим, что узел А

- 43. Проблемы безопасности протоколов TCP/IP Под сервисами имеются в виду приложения

- 44. Проблемы безопасности протоколов TCP/IP Но ничто не мешает ему отправлять

- 45. Проблемы безопасности протоколов TCP/IP Обнаружить такие атаки можно, прослушивая сеть

- 46. Проблемы безопасности протоколов TCP/IP

- 47. Проблемы безопасности протоколов TCP/IP 2.2. Десинхронизация TCP-соединения Злоумышленник Х, находящийся

- 48. Проблемы безопасности протоколов TCP/IP Ранняя десинхронизация В этом варианте злоумышленник,

- 49. Проблемы безопасности протоколов TCP/IP Посылаемые данные должны быть «нулевыми» —

- 50. Проблемы безопасности протоколов TCP/IP 3. Несанкционированное подключение к сети Для

- 51. Проблемы безопасности протоколов TCP/IP Если в сети имеется сервер DHCP,

- 52. Проблемы безопасности протоколов TCP/IP Однако, если злоумышленник, определив IP- и

- 53. Проблемы безопасности протоколов TCP/IP 4. Несанкционированный обмен данными С целью

- 54. Проблемы безопасности протоколов TCP/IP 4.1. Туннелирование Предположим, злоумышленник хочет отправить

- 55. Проблемы безопасности протоколов TCP/IP

- 56. Проблемы безопасности протоколов TCP/IP Фильтрующий маршрутизатор пропускает сформированную датаграмму, поскольку

- 57. Проблемы безопасности протоколов TCP/IP Туннелирование может использоваться и в обратном

- 58. Проблемы безопасности протоколов TCP/IP 4.2. Атака крошечными фрагментами (Tiny Fragment

- 59. Проблемы безопасности протоколов TCP/IP Фрагментами TCP являются пакеты, используемые для

- 60. Проблемы безопасности протоколов TCP/IP Поле ACKNOWLEDGEMENT NUMBER используется, только когда

- 61. Проблемы безопасности протоколов TCP/IP

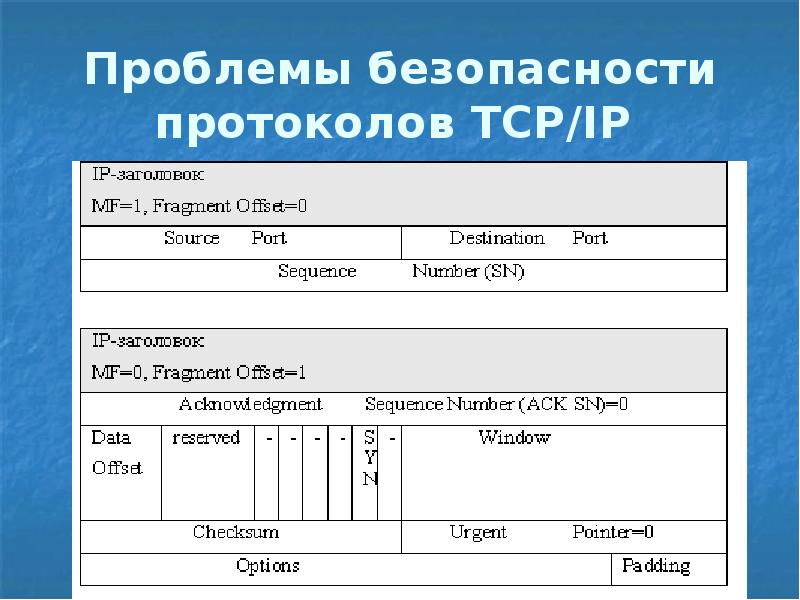

- 62. Проблемы безопасности протоколов TCP/IP Здесь установленный бит MF (More Fragments)

- 63. Проблемы безопасности протоколов TCP/IP 5.Принуждение к ускоренной передаче данных Механизм

- 64. Проблемы безопасности протоколов TCP/IP Расщепление подтверждений Узел В, вместо того,

- 65. Проблемы безопасности протоколов TCP/IP Типичный размер поля данных сегмента —

- 66. Проблемы безопасности протоколов TCP/IP Преждевременные подтверждения Получатель может заранее высылать

- 67. Проблемы безопасности протоколов TCP/IP Описанные атаки особенно эффективны при передаче

- 68. Проблемы безопасности протоколов TCP/IP 6. Отказ в обслуживании Атаки типа

- 69. Проблемы безопасности протоколов TCP/IP DoS-атаки можно условно поделить на три

- 70. Проблемы безопасности протоколов TCP/IP 6.1. Истощение ресурсов узла или сети

- 71. Проблемы безопасности протоколов TCP/IP SYN flood и Naptha Распространенная атака

- 72. Проблемы безопасности протоколов TCP/IP Через несколько минут модуль TCP ликвидирует

- 73. Проблемы безопасности протоколов TCP/IP Целью атаки является приведение узла (сервера)

- 74. Проблемы безопасности протоколов TCP/IP Должен также проводиться анализ трафика в

- 75. Проблемы безопасности протоколов TCP/IP При дальнейшей передаче сегментов в этом

- 76. Проблемы безопасности протоколов TCP/IP Отметим, что применение TCP Intercept фактически

- 77. Проблемы безопасности протоколов TCP/IP Для их реализации злоумышленниками создаются программы-демоны,

- 78. Проблемы безопасности протоколов TCP/IP Для защиты от этой атаки администратору

- 79. Проблемы безопасности протоколов TCP/IP 1. Ping of death (посылка на

- 80. Проблемы безопасности протоколов TCP/IP 6.3. Изменение конфигурации или состояния узла

- 81. Проблемы безопасности протоколов TCP/IP Навязывание длинной сетевой маски Если хост

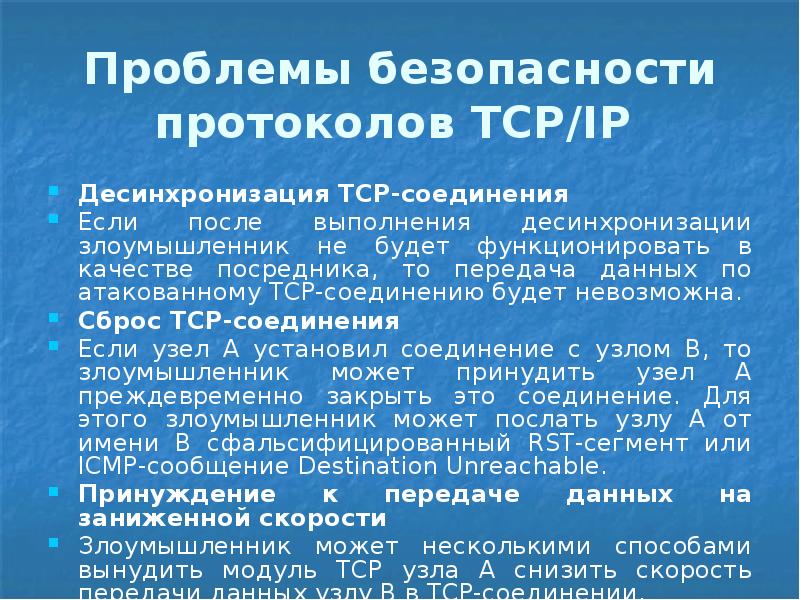

- 82. Проблемы безопасности протоколов TCP/IP Десинхронизация TCP-соединения Если после выполнения десинхронизации

- 83. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Уязвимости популярных операционных систем можно ниже:

Похожие презентации