OWASP ModSecurity Core Rule Set (CRS) Project презентация

Содержание

- 2. Ryan Barnett - Background Trustwave SpiderLabs Research Team Web application firewall

- 3. Community Projects Open Web Application Security Project (OWASP) Project Leader, ModSecurity

- 4. Session Outline Обзор ModSecurity Обзор Core Rule Set (CRS) Основные категории

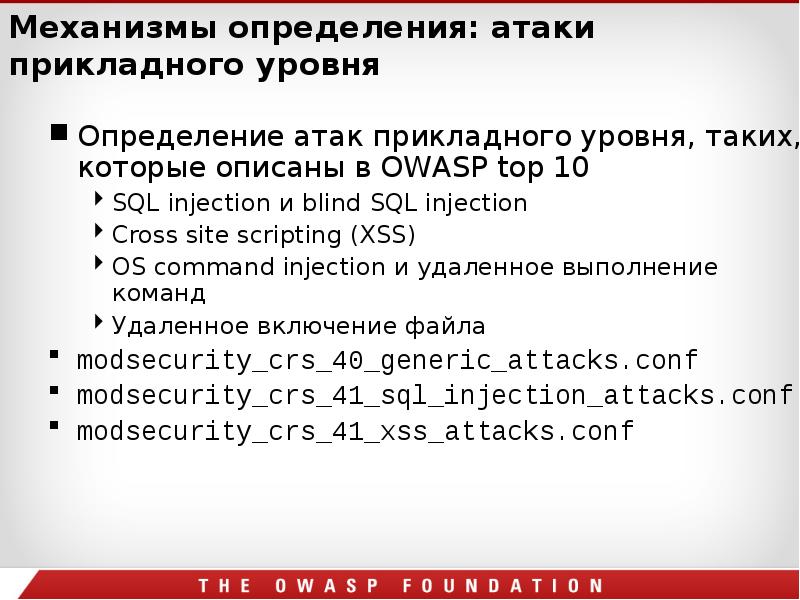

- 7. Основные возможности модуля: Фильтрация запросов: входящие запросы анализируются перед тем, как

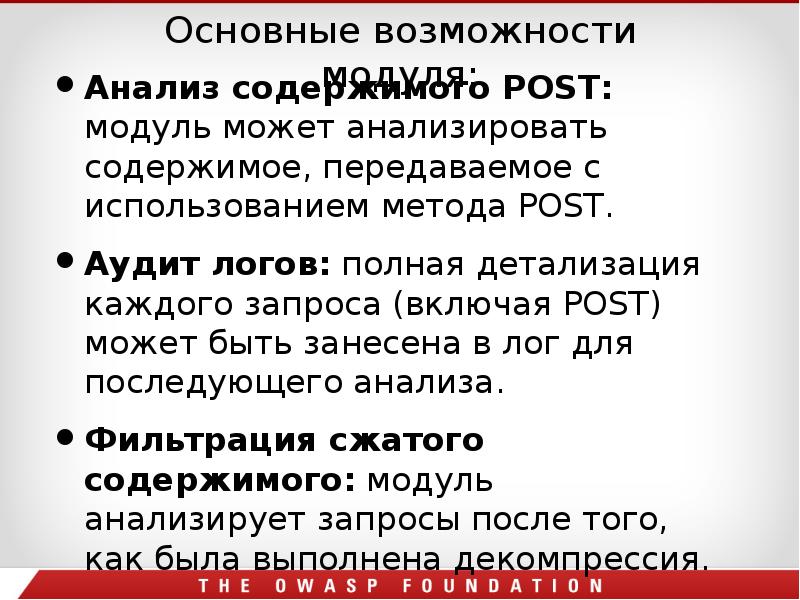

- 8. Основные возможности модуля: Анализ содержимого POST: модуль может анализировать содержимое, передаваемое

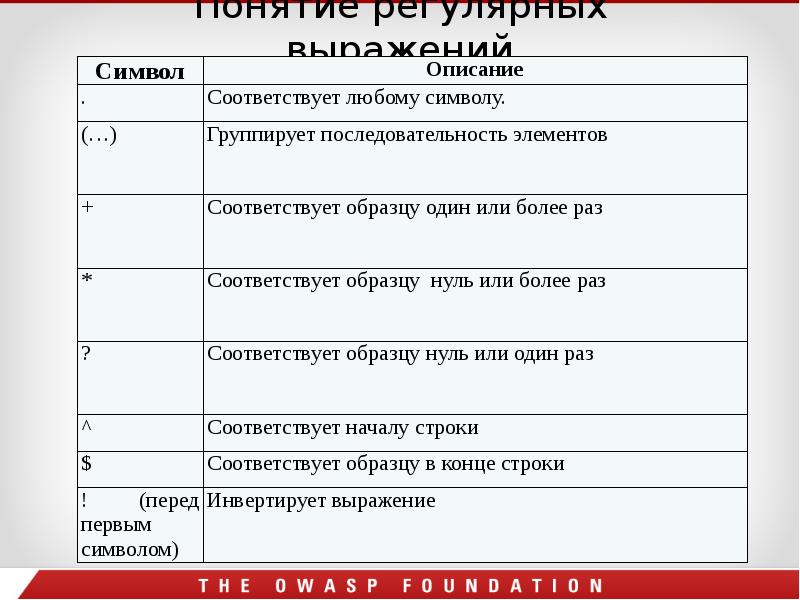

- 9. Понятие регулярных выражений

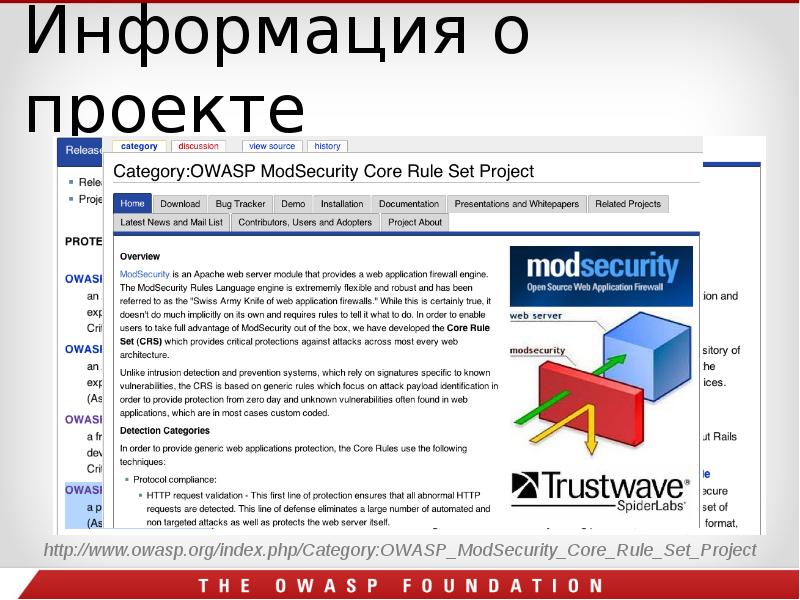

- 13. Информация о проекте

- 55. Questions? Email – [email protected] Twitter - @ryancbarnett / @modsecurity

- 56. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему OWASP ModSecurity Core Rule Set (CRS) Project можно ниже:

Похожие презентации