Алгоритм шифрования BlowFish презентация

Содержание

- 2. История создания

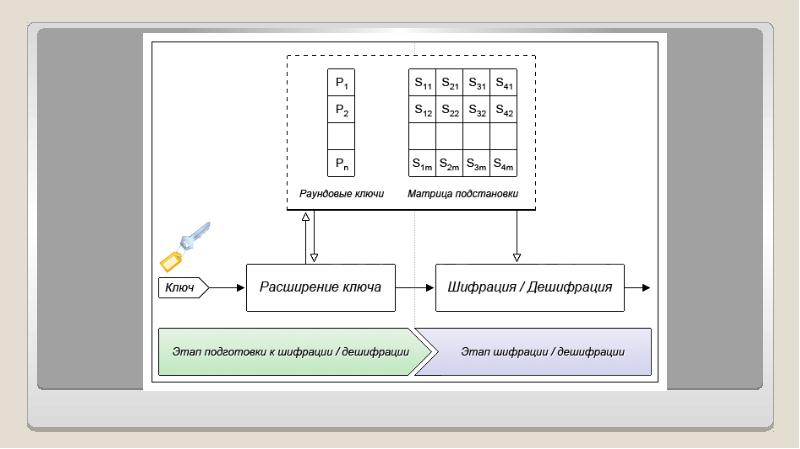

- 3. Что это такое? BlowFish — алгоритм 64-битного блочного шифра с ключом

- 5. Как работает?

- 6. Сеть Фейстеля Исходные данные разбиваются на блоки фиксированной длины. Блок делится

- 7. Алгоритм шифрования Blowfish

- 8. Вопрос! Если используется 18 раундовых ключей, каждый из которых имеет длину

- 9. Правильный ответ: Длина не ограничена. Можно использовать ключи до 576 бит.

- 10. Этапы шифрования. 1. Выделяем массив из 18 элементов для раундовых ключей

- 11. Этапы шифрования. 3. Делаем итеративный XOR: Pi = Pi XOR Ki

- 12. Достоинства: Высокая скорость шифрования на развернутом ключе; Простота алгоритма, снижающая вероятность

- 13. Вывод: Процедура расширения ключа ресурсоемка, поэтому алгоритм шифрования Blowfish не

- 14. Спасибо!

- 15. Скачать презентацию

Слайды и текст этой презентации

Похожие презентации