Информационная безопасность. Криптографические средства защиты данных. Шифрование презентация

Содержание

- 2. Шифрование Шифрование – использование криптографических сервисов безопасности. Процедура шифрования – преобразование

- 3. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование

- 4. Системы криптографической защиты информации Задача средств криптографической защиты информации — преобразование

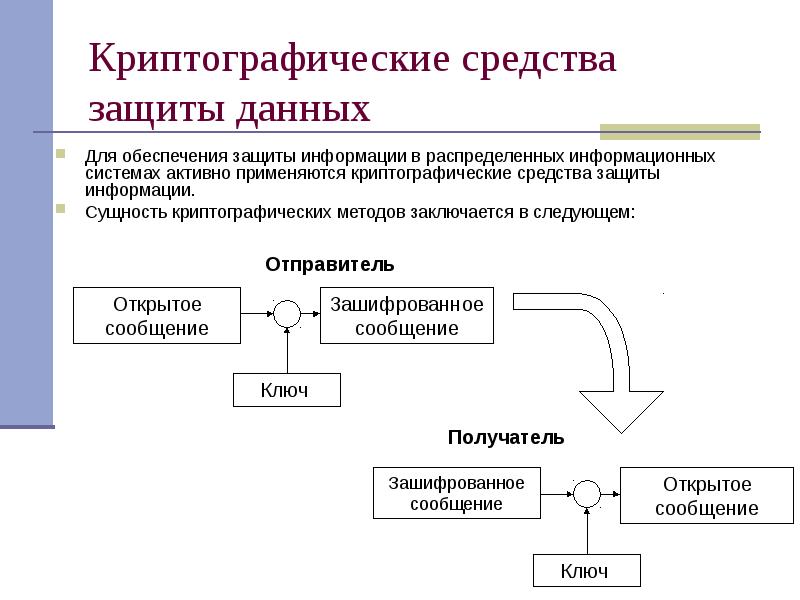

- 5. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных

- 6. Использование средств криптографической защиты для предотвращения угроз ИБ Обеспечение конфиденциальности данных.

- 7. Требования к системам криптографической защиты Криптографические требования Эффективность применения злоумышленником определяется

- 8. Требования к системам криптографической защиты Требования надежности. Средства защиты должны

- 9. Требования к системам криптографической защиты Требование по защите от несанкционированного доступа

- 10. Требования к системам криптографической защиты Требования к средствам разработки, изготовления и

- 11. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование, иначе шифрование

- 12. Шифрование с секретным ключом При симметричном шифровании процесс зашифровывания и расшифровывания

- 13. Шифрование с секретным ключом Выделяют следующие общие принципы построения шифров: электронная

- 14. Шифрование с секретным ключом Стандарт шифрования DES. Алгоритм шифрования представляет

- 15. Алгоритм шифрования DES Основные этапы алгоритма шифрования К блоку входного текста

- 16. Алгоритм шифрования DES (продолжение) Каждый из полученных на предыдущем шаге блоков

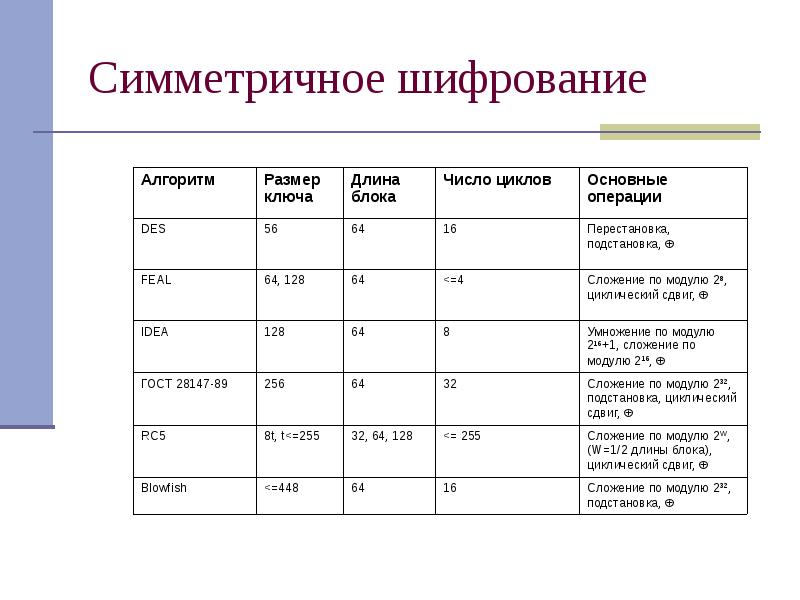

- 17. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот

- 18. Симметричное шифрование

- 19. Несимметричное шифрование В несимметричных алгоритмах шифрования ключи зашифровывания и расшифровывания всегда

- 20. Несимметричное шифрование Алгоритм шифрования RSA (предложен Р.Ривестом, Э.Шамиром и Л.Адлманом) включает

- 21. Несимметричное шифрование Кроме алгоритма RSA часто используемыми алгоритмами несимметричного шифрования являются:

- 22. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них

- 23. Сравнение симметричных и несимметричных алгоритмов шифрования Преимущества симметричных алгоритмов: Скорость выполнения

- 24. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников

- 25. Проверка целостности сообщений Контроль целостности потока сообщений помогает обнаружить их повтор,

- 26. Контроль подлинности Электронная цифровая подпись выполняет роль обычной подписи в

- 27. Алгоритм формирования электронной цифровой подписи При формировании цифровой подписи по классической

- 28. Примеры алгоритмов формирования хэш-функции и ЭЦП В качестве распространенных алгоритмов хэширования

- 29. Выбор алгоритмов аутентификации При выборе протоколов аутентификации, необходимо определить, какой тип

- 30. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Информационная безопасность. Криптографические средства защиты данных. Шифрование можно ниже:

Похожие презентации