Информационная безопасность. Жизненный цикл изделия и безопасность. (Лекция 6) презентация

Содержание

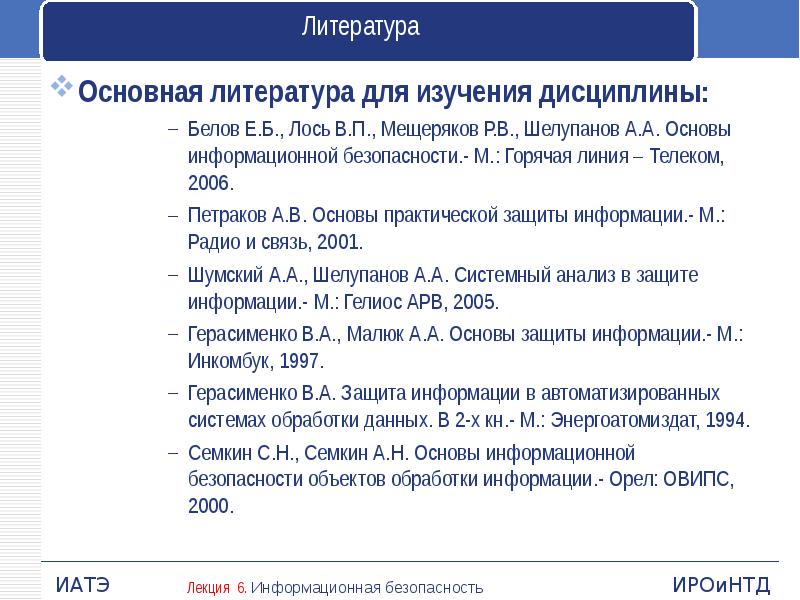

- 2. Литература Основная литература для изучения дисциплины: Белов Е.Б., Лось В.П., Мещеряков

- 3. Требования безопасности к информационным системам Стандарт ISO/IEC 15408 "Критерии оценки безопасности

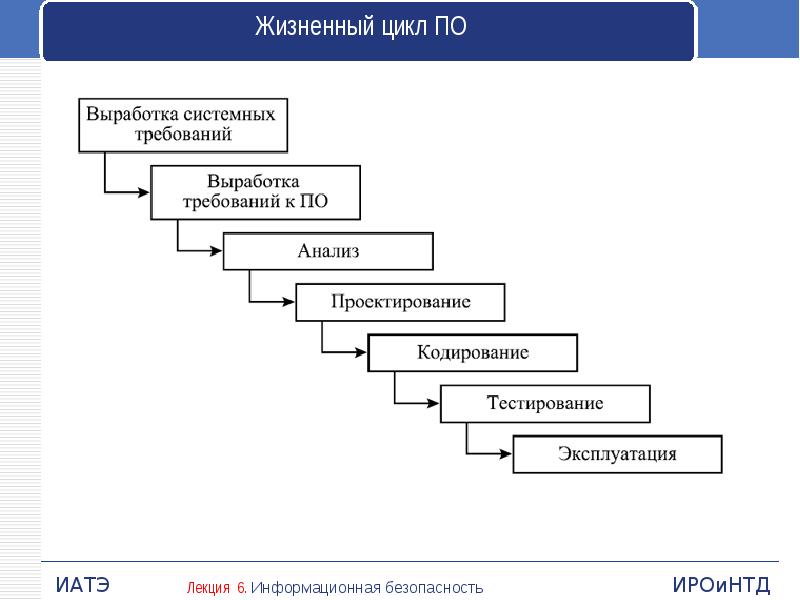

- 4. Жизненный цикл ПО

- 5. Основной стандарт Настоящий стандарт устанавливает структуру и содержание компонентов функциональных требований

- 6. Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных технологий" Основные понятия Самый

- 7. Поддержка жизни изделия

- 8. . Принцип иерархии: класс – семейство – компонент – элемент Для

- 9. Угрозы и уязвимость

- 10. Планировавние обеспечения безопасности Задание по безопасности содержит совокупность требований к конкретной

- 11. Функциональные требования Все функциональные требования объединены в группы на основе выполняемой

- 12. Требования к ресурсам Класс функциональных требований "Использование ресурсов" включает три семейства.

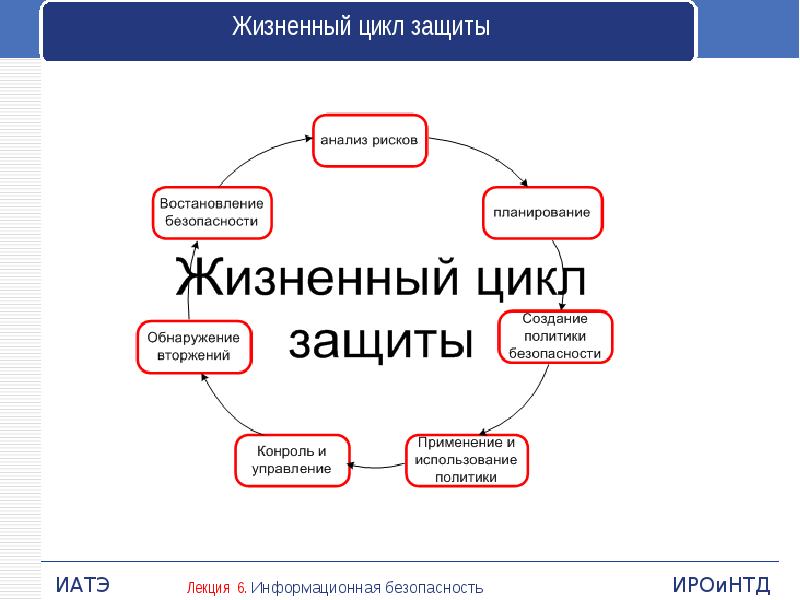

- 13. Жизненный цикл защиты

- 14. Доверие к средствам защиты 1.5.5. Требования доверия Вторая форма требований безопасности

- 15. Доверие Применительно к требованиям доверия (для функциональных требований не предусмотрены) в

- 16. Классы требований Классы требований доверия безопасности: Разработка (требования для поэтапной детализации

- 17. ПОНЯТИЕ И ФОРМЫ УЯЗВИМОСТИ ИНФОРМАЦИИ. ЕЕ ПРОЯВЛЕНИЯ И ВИДЫ Согласно определению,

- 18. ОБЩИЕ ПРИНЦИПЫ ЗАЩИТЫ ИНФОРМАЦИИ

- 19. Оценка уязвимостей (включая оценку стойкости функций безопасности)

- 20. ОЦЕНКА УЯЗВИМОСТИ ИНФОРМАЦИИ Для того чтобы обеспечить эффективную защиту интеллектуальной собственности,

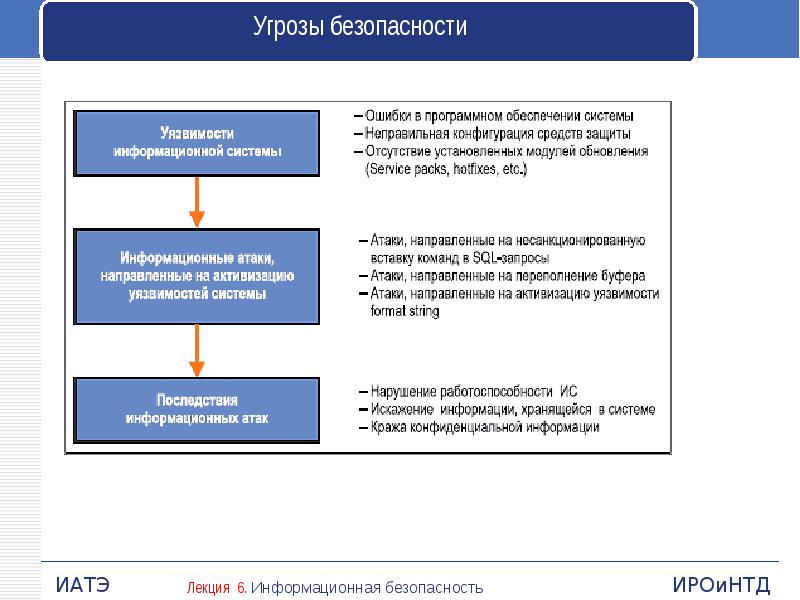

- 21. Угрозы безопасности

- 22. Основные: Галатенко В. А. Стандарты информационной безопасности. – М: Интернет-Университет Информационных

- 23. Аутентификация. Данный сервис обеспечивает проверку подлинности партнеров по общению и проверку

- 24. Механизмы управления безопасностью

- 25. Гостехкомиссия и ее роль в обеспечении информационной безопасности в РФ Федеральная

- 26. Экспортный контроль В соответствии с Положением о Федеральной службе по техническому и

- 27. Скачать презентацию

Слайды и текст этой презентации

Скачать презентацию на тему Информационная безопасность. Жизненный цикл изделия и безопасность. (Лекция 6) можно ниже:

Похожие презентации