Угрозы безопасности данных

Содержание

- 2. Угроза – это потенциальная возможность определенным образом нарушить информационную безопасность.

- 3. Промежуток времени от момента, когда появляется возможность использовать слабое место, и

- 4. Угрозы можно классифицировать по нескольким критериям: Угрозы можно классифицировать по

- 5. Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются

- 6. Другие угрозы доступности классифицируем по компонентам ИС, на которые нацелены угрозы:

- 7. Обычно применительно к пользователям рассматриваются следующие угрозы: Обычно применительно к

- 8. Основными источниками внутренних отказов являются: Основными источниками внутренних отказов являются:

- 9. По отношению к поддерживающей инфраструктуре рекомендуется рассматривать следующие угрозы: По

- 10. Весьма опасны так называемые "обиженные" сотрудники – нынешние и бывшие. Как

- 11. Грозы, кратковременные электромагнитные импульсы высоких напряжений Грозы, кратковременные электромагнитные импульсы высоких

- 12. В качестве средства вывода системы из штатного режима эксплуатации может использоваться

- 13. Если пропускная способность канала до цели атаки превышает пропускную способность атакующего,

- 14. Одним из опаснейших способов проведения атак является внедрение в атакуемые системы

- 15. Часть, осуществляющую разрушительную функцию, будем называть "бомбой". Вообще говоря, спектр вредоносных

- 16. По механизму распространения различают: По механизму распространения различают: вирусы

- 17. Вирусы обычно распространяются локально, в пределах узла сети; для передачи по

- 18. Вредоносный код, который выглядит как функционально полезная программа, называется троянским. Например,

- 19. "Программный вирус – это исполняемый или интерпретируемый программный код, обладающий свойством

- 20. Для внедрения "бомб" часто используются ошибки типа "переполнение буфера", когда программа,

- 21. На втором месте по размерам ущерба (после непреднамеренных ошибок и упущений)

- 22. В большинстве случаев виновниками оказывались штатные сотрудники организаций, отлично знакомые с

- 23. С целью нарушения статической целостности злоумышленник (как правило, штатный сотрудник) может:

- 24. Показательный случай нарушения целостности имел место в 1996 году. Служащая Oracle

- 25. Из приведенного случая можно сделать вывод не только об угрозах нарушения

- 26. Угрозой целостности является не только фальсификация или изменение данных, но и

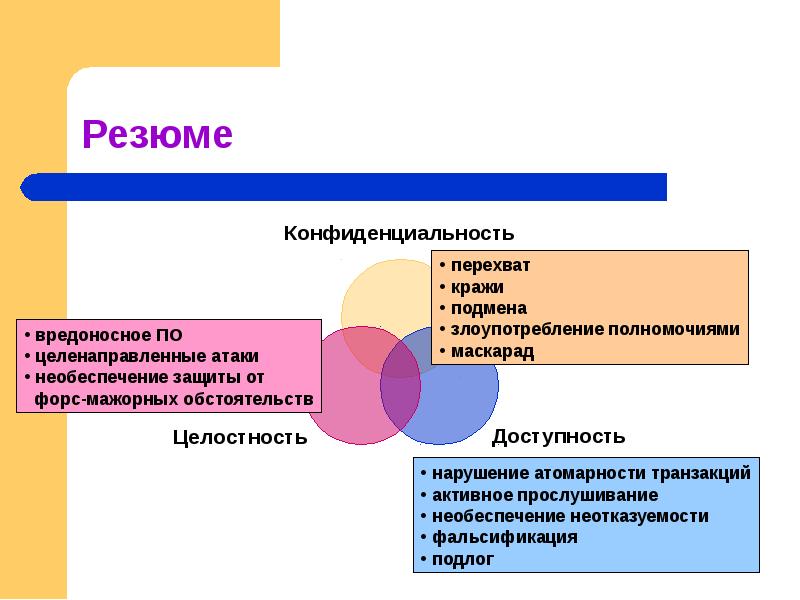

- 27. Угрозами динамической целостности являются нарушение атомарности транзакций, переупорядочение, кража, дублирование данных

- 28. Конфиденциальную информацию можно разделить на предметную и служебную. Служебная информация (например,

- 29. Даже если информация хранится в компьютере или предназначена для компьютерного использования,

- 30. Перехват данных: Перехват данных: подслушивание или прослушивание разговоров,

- 31. Подмена данных: Подмена данных: Использование страховых копий Для защиты

- 32. Кражи оборудования являются угрозой не только для резервных носителей, но и

- 33. Опасной нетехнической угрозой конфиденциальности являются методы морально-психологического воздействия, такие как маскарад

- 34. К неприятным угрозам, от которых трудно защищаться, можно отнести злоупотребление полномочиями.

- 36. Скачать презентацию

Слайды и текст этой презентации

Презентация на тему Угрозы безопасности данных доступна для скачивания ниже:

Похожие презентации