Угрозы информационной безопасности и каналы утечки информации

Содержание

- 2. Угроза ИБ Событие или действие, которое может вызвать изменение функционирования КС,

- 3. Уязвимость информации - возможность возникновения на каком-либо этапе жизненного цикла КС

- 4. Классификация угроз 1. По природе возникновения естественные – возникли в результате

- 5. 2. По степени преднамеренности случайные – халатность или непреднамеренность персонала. (ввод

- 6. 3. В зависимости от источников угроз Природная среда – природные явления

- 7. 4. По положению источника вне контролируемой зоны примеры: перехват побочных маг.

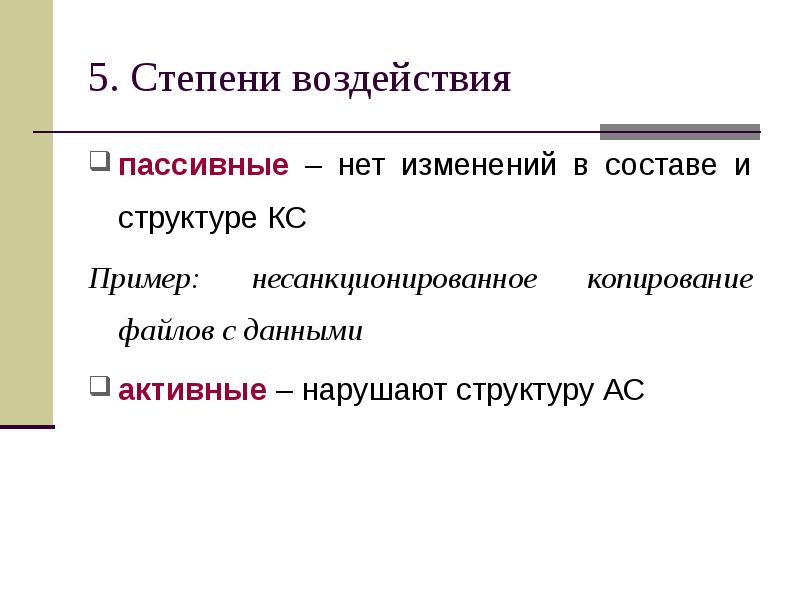

- 8. 5. Степени воздействия пассивные – нет изменений в составе и структуре

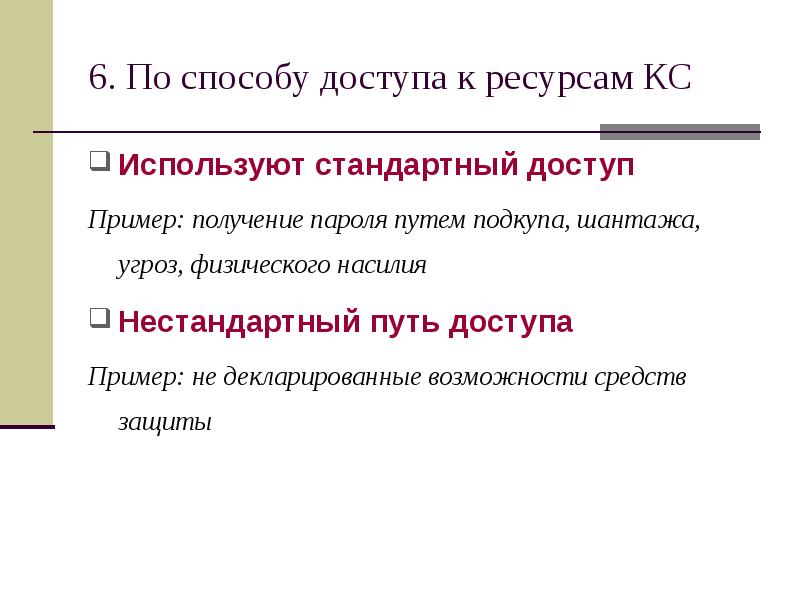

- 9. 6. По способу доступа к ресурсам КС Используют стандартный доступ Пример:

- 10. Основная классификация угроз Нарушение конфиденциальности Нарушение целостности данных Нарушение доступности информации

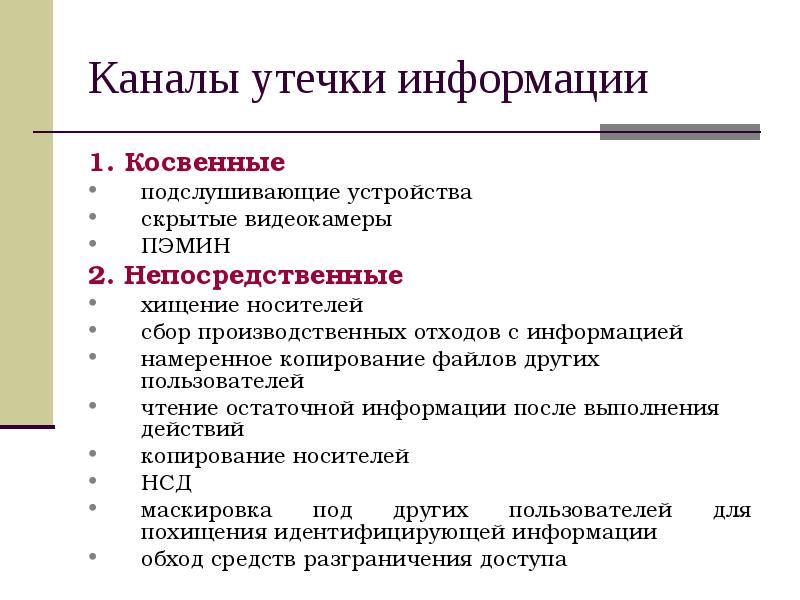

- 11. Каналы утечки информации 1. Косвенные подслушивающие устройства скрытые видеокамеры ПЭМИН 2.

- 12. Каналы утечки с изменением элементов КС незаконное подключение регистрирующей аппаратуры злоумышленное

- 13. Выводы: Надежная защита - это не только формальные методы Защита не

- 14. Методы и средства защиты Организационно-правовые Инженерно-технические Криптографические Программно- аппаратные

- 15. Скачать презентацию

Слайды и текст этой презентации

Презентация на тему Угрозы информационной безопасности и каналы утечки информации доступна для скачивания ниже:

Похожие презентации